Contents

- Was ist eine Bare-Metal-Sicherung?

- Die Bedeutung der Bare-Metal-Sicherung

- Wie funktioniert eine Bare-Metal-Sicherung?

- Was ist eine Bare-Metal-Wiederherstellung (oder Bare-Metal-Wiederherstellung)?

- Die Vorteile von Bare-Metal-Sicherung und -Wiederherstellung

- BMR-Überlegungen im Zusammenhang mit Cloud-Umgebungen

- Die Nachteile von Bare-Metal-Backup und -Wiederherstellung

- Mögliche Probleme und Workarounds bei der Hardwarekompatibilität

- Anwendungsfälle für die Bare-Metal-Wiederherstellung

- Erstellung eines Sicherungs- und Wiederherstellungsplans

- Was ist in einer standardmäßigen Bare-Metal-Sicherung enthalten?

- Bare-Metal-Backup- und Recovery-Software: Funktionsvergleich

- Sicherheitsaspekte bei Bare-Metal-Backups und -Wiederherstellung

- Einhaltung gesetzlicher Vorschriften mit Bare-Metal-Sicherung und -Wiederherstellung

- Fallstudien zu Bare-Metal-Sicherungen von Bacula

- NASA Langley und Bacula Enterprise

- BGW Group und Bacula Enterprise

- Wie führt man eine Windows-Bare-Metal-Recovery mit Bacula durch?

- Ersteinrichtung und Erstellung eines Sicherungsimages

- Wiederherstellung einer Bare-Metal-Sicherung von einem Wiederherstellungsmedium

- Wie führt man eine Linux-Bare-Metal-Recovery mit Bacula durch?

- Fazit

Sicherung und Wiederherstellung von Bare-Metal ist in der Regel eines der wichtigsten Elemente der Sicherungs- und Wiederherstellungsstrategie eines Unternehmens (oft als „Disaster-Recovery-Strategie“ oder „DR-Strategie“ bezeichnet). Es gibt viele verschiedene Lösungen, jede mit ihren eigenen individuellen Vorteilen.

Diese DR-Strategien sind in den meisten Geschäftsbereichen eine moderne Notwendigkeit, da Ausfallzeiten in vielen Unternehmen extrem teuer und schädlich sein können. Tatsächlich lagen die durchschnittlichen Ausfallkosten im Jahr 2023 bei etwa 9.000 US-Dollar pro Stunde oder bei etwa 1.000.000 US-Dollar alle zwei Stunden (laut phoenixNAP). Die hohen Kosten von Ausfallzeiten sind einer der Hauptgründe, warum die meisten Unternehmen und Organisationen in komplexe und vielschichtige Strategien für die Sicherung und Notfallwiederherstellung investieren.

Funktionen für die Sicherung und Wiederherstellung von Bare-Metal-Systemen sind untrennbar mit umfassenden Strategien für die Sicherung und Notfallwiederherstellung verbunden. Sie bieten die Möglichkeit, das gesamte System selbst in den schlimmsten Situationen von Grund auf wiederherzustellen, und reduzieren die potenzielle Ausfallzeit des Unternehmens bis zur Wiederaufnahme des normalen Betriebs erheblich.

Lösungen für die Wiederherstellung von Bare-Metal-Systemen werden ständig weiterentwickelt, wobei den Cloud-Integrationsfunktionen dieser Systeme immer mehr Aufmerksamkeit geschenkt wird. Der globale Bare-Metal-Cloud-Markt konnte innerhalb eines Jahres (2022 bis 2023) von 7,14 Milliarden US-Dollar auf 8,96 Milliarden US-Dollar wachsen, und seine derzeitige jährliche Wachstumsrate liegt bei etwa 25 %, wobei bis 2027 ein Volumen von 22,13 Milliarden US-Dollar prognostiziert wird. ( laut Reportlinker.com)

Was ist eine Bare-Metal-Sicherung?

Bei einer Bare-Metal-Sicherung werden die Daten Ihres gesamten Systems gesichert, und zwar nicht nur die Benutzerdaten und -einstellungen, sondern das gesamte System, einschließlich Treiber, Programme, Informationsstruktur und sogar das Betriebssystem selbst.

Der Begriff selbst leitet sich von einer einfachen Logik ab. Ein Computer ohne Betriebssystem oder andere Daten kann als „Metal“ bezeichnet werden – eine Hardwarekombination, aus der der Server oder Computer besteht. Daher ist die Wiederherstellung eines Sicherungsimages auf einer solchen Hardwareeinheit eine „Bare-Metal-Wiederherstellung“ und die Erstellung eines Sicherungsimages für denselben Prozess eine „Bare-Metal-Sicherung“.

Die Bedeutung der Bare-Metal-Sicherung

Eine Bare-Metal-Sicherung bietet viele Vorteile. Aus diesem Grund werden derzeit herkömmliche Dateisicherungslösungen langsam durch neuere Lösungen wie die Bare-Metal-Sicherung ersetzt. Diese Methode wird mit der Zeit immer beliebter, da bei einer Bare-Metal-Sicherung alle Daten kopiert werden – Kundendateien, Einstellungen und sogar das Betriebssystem selbst.

Das Ziel einer Organisation, die Wiederherstellungszeit zu verkürzen, ist in der Regel einer der wichtigsten Faktoren, wenn es darum geht, den Wert der Bare-Metal-Wiederherstellung zu ermitteln. Die gesamte IT-Infrastruktur nach einer Art Datenpanne wieder in einen funktionsfähigen Zustand zu versetzen, ist eine Selbstverständlichkeit, aber einige Unternehmen erleiden massive Verluste, wenn ihre Dienste auch nur eine Stunde lang offline sind.

In manchen Fällen ist die Verwendung einer regelmäßigen dateibasierten Sicherung einfacher und bequemer. Es gibt jedoch auch Situationen, in denen die Daten auf einem Computer oder Server irreparabel sind oder vollständig gelöscht werden (das bekannteste Beispiel hierfür sind die Folgen einer Naturkatastrophe wie Überschwemmungen oder Brände). Die Lösung solcher Probleme mit Bare-Metal-Sicherungen ist viel einfacher, als den gesamten Prozess der Einrichtung eines Betriebssystems zu durchlaufen, es für einen bestimmten Zweck zu optimieren und erst dann die Sicherungsdateien wiederherzustellen.

Die gesamte Branche der Bare-Metal-Recovery-Technologie oder BMR hat in den letzten Jahren mehrere Veränderungen erfahren. Der verstärkte Fokus auf Verschlüsselung und Ransomware-Schutz ist angesichts der hohen Zahl von Datenverletzungen, die täglich weltweit stattfinden, offensichtlich. Die weit verbreitete Einführung von KI-gestützten Funktionen hat zu einer immer besseren Erkennung von Anomalien und anderen Vorteilen in den Bereichen Sicherheit, Compliance und Benutzerfreundlichkeit geführt. Die zunehmende Beliebtheit und Verbreitung der Multi-Faktor-Authentifizierung wurde auch als positives Zeichen für die allgemeine Sicherheit des Prozesses gewertet.

Compliance-bezogene Angelegenheiten nehmen immer mehr an Umfang und Bedeutung zu. Viele verschiedene Vorschriften (einige sind branchenspezifisch, andere sind weitaus umfassender), wie z. B. die DSGVO, verlangen die Anwendung von Geo-Fencing auf Sicherungsdaten, um die Vorschriften einzuhalten, und die meisten Organisationen sind heute Ziel mindestens einer Vorschrift oder eines Regelwerks zur Einhaltung von Vorschriften. Die Bedeutung von Berichten und Prüfpfaden ist sowohl aus Gründen der Einhaltung von Vorschriften als auch aus Gründen der betrieblichen Effizienz auf ihrem Höhepunkt, und die potenzielle Verfügbarkeit einer granularen Datensuche und -speicherung vereinfacht die Suche nach bestimmten Informationselementen in großen Datenmengen.

Die oben erwähnte KI-Integration wird auch immer beliebter, wenn es um verschiedene Vorschläge geht, sei es bei der Ressourcenzuweisung, der Optimierung von Sicherungszeitplänen oder der Vorhersage potenzieller Systemausfälle. Die Automatisierung ist heute größer denn je und bietet die Möglichkeit, ganze Abfolgen von Vorgängen, die unter bestimmten Umständen ausgeführt werden sollen, die oft genug auftreten, um vorhersehbar zu sein, im Voraus zu planen und zu konfigurieren.

Der Wert von Cloud-zentrierten Funktionen im Zusammenhang mit BMR ist ebenfalls in die Höhe geschossen, und dieses spezielle Thema wird im weiteren Verlauf des Artikels ausführlicher behandelt.

Wie funktioniert eine Bare-Metal-Sicherung?

Im Wesentlichen ähnelt eine Bare-Metal-Sicherung dem herkömmlichen Sicherungsprozess – sie wird verwendet, um Informationen von vorhandener Hardware zu kopieren, um sie zu einem späteren Zeitpunkt wiederherzustellen. Der größte Unterschied besteht darin, dass bei der Sicherung des Bare-Metal-Systems auch alle Hintergrund- und versteckten Dateien, wie z. B. Konfigurations- und andere Informationen, kopiert werden. Diese Art der Überprüfung ist notwendig, um nicht nur die Daten selbst, sondern auch ihren „Zustand“ als funktionierendes System wiederherzustellen, damit keine zusätzliche Konfiguration erforderlich ist, bevor es wieder in einen funktionsfähigen Zustand versetzt werden kann.

Was ist eine Bare-Metal-Wiederherstellung (oder Bare-Metal-Wiederherstellung)?

Die andere Hälfte dieser Lösungsart ist die Bare-Metal-Wiederherstellung oder Bare-Metal-Recovery. Dabei werden alle gesicherten Daten auf einer völlig neuen „nackten“ Hardware wiederhergestellt, wobei alle Einstellungen, Treiber und andere Dinge wie das Betriebssystem vollständig intakt bleiben.

Es folgt genau der gleichen Logik wie die Bare-Metal-Sicherung, aber sozusagen in umgekehrter Richtung – die Wiederherstellung einer bestimmten Sicherung auf einem völlig leeren Server oder einer Workstation. Dies ist eine vorteilhafte Option für größere Unternehmen in Situationen wie Ransomware-Angriffen, Datenlecks und Naturkatastrophen.

Die Vorteile von Bare-Metal-Sicherung und -Wiederherstellung

Zu den wichtigsten Vorteilen dieser Sicherungs- und Wiederherstellungsart gehören:

- Geschwindigkeit. Die Bare-Metal-Wiederherstellung kann vergleichsweise schnell erfolgen, da keine bestimmte Datenkomponente wiederhergestellt werden muss und der Prozess tatsächlich alles wiederherstellt, von Treibern und der Registrierung bis hin zur Anordnung der Desktop-Symbole, ohne dass alle Treiber und Programme von Grund auf neu installiert werden müssen. Die Bare-Metal-Wiederherstellung kann auf einer anderen Hardware als der Originalhardware durchgeführt werden.

- Bequemlichkeit. Sie müssen keine Zeit damit verbringen, einen neuen Computer mit der gesamten benötigten Software einzurichten. Stattdessen können Sie einfach die Bare-Metal-Wiederherstellung verwenden und alles mit einem einfachen Vorgang wiederherstellen.

- Sicherheit. Wenn Ihr System mit etwas (Virus, Ransomware usw.) infiziert ist, sollten Sie mit der Bare-Metal-Wiederherstellung alles entfernen können, was diese Infektion überhaupt erst verursacht haben könnte, einschließlich infizierter Dateien, Backdoors und anderer potenzieller Bedrohungen für Ihr System.

BMR-Überlegungen im Zusammenhang mit Cloud-Umgebungen

Viele Organisationen nutzen die Cloud in immer mehr Situationen und Umgebungen, was zu Herausforderungen für bestehende Bare-Metal-Recovery-Topologien geführt hat. Während bei herkömmlichen Bare-Metal-Recovery-Prozessen nur Daten auf physischer Hardware wiederhergestellt werden mussten, musste cloudbasierte BMR auch in der Lage sein, Daten in virtualisierten Umgebungen wiederherzustellen.

Der Unterschied zwischen den beiden ist groß genug, um sich auf die Wiederherstellungskosten, die Wiederherstellungszeiträume und sogar auf die regulären Arbeitsprozesse auszuwirken. Die meisten cloudbasierten BMR-Lösungen sind schneller als ihre lokalen Pendants, belasten jedoch die vorhandene Infrastruktur stärker, was sich in einigen Fällen auf die Gesamtleistung des Systems auswirken kann.

Die Einführung von Hybrid- oder Multi-Cloud-Umgebungen verkompliziert den Prozess ebenfalls bis zu einem gewissen Grad. Es gibt mehrere neue Parameter, die jetzt zusätzlich zu allem anderen berücksichtigt werden müssen, wie z. B.:

- Die Kosten für die Datenübertragung zwischen Cloud-Speicherumgebungen

- Managementkonsistenz für verschiedene Infrastrukturbereiche

- Kompatibilität und Interoperabilität zwischen Cloud-Plattformen

- Variationen bei RTOs und RPOs für verschiedene Umgebungen

Glücklicherweise gibt es viele Cloud-native Lösungen für die Sicherung und Wiederherstellung, die eine Reihe von Cloud-spezifischen Funktionen (z. B. die Wiederherstellung über mehrere Konten hinweg) sowie optimierte Datenübertragungsprozesse, eine tiefere Integration mit Cloud-Speicher-APIs und eine umfangreiche Skalierung der Wiederherstellungsressourcen bieten können.

Cloud-native BMR ist kein vollständiger Ersatz für lokale Bare-Metal-Sicherungsverfahren, da beide ihre Nachteile haben. Die Kosteneinsparungen durch geringere Hardwareanforderungen vor Ort sind zwar vorhanden, werden jedoch durch zusätzliche Kosten für Cloud-Speicher und Datenübertragung mehr oder weniger ausgeglichen, was bei lokalen BMR-Verfahren nicht der Fall ist.

Die Nachteile von Bare-Metal-Backup und -Wiederherstellung

Alternativ gibt es auch mehrere Nachteile, die Bare-Metal-Backups mit sich bringen, darunter:

- Hardwarekompatibilität. Der größte Nachteil dieser Sicherungs- und Wiederherstellungslösung ist die Notwendigkeit, dass die Hardwarekonfiguration des Systems, von dem die Sicherung erstellt wird, mit der des „Bare-Metal“-Systems übereinstimmt, das aus dieser Sicherung wiederhergestellt werden soll.

- Starre Sicherung und Wiederherstellung. Aufgrund der Beschaffenheit einer Bare-Metal-Sicherung bietet die Wiederherstellung dieser Sicherung in der Regel wenig bis gar keine Anpassungsmöglichkeiten. Das betreffende System wird in einem bestimmten Zustand gesichert, und dieser gesamte Zustand wird als Ergebnis wiederhergestellt. Daher ist es nicht möglich, auszuwählen, welche Einstellungen oder Anwendungen wiederhergestellt werden sollen.

- Erhebliche Ausfallzeiten. Die meisten Bare-Metal-Sicherungen sind relativ groß, da sie nur einen winzigen Schritt von einer herkömmlichen „vollständigen“ Sicherung entfernt sind – der mit Abstand speichereffizienteste Sicherungstyp. Die vollständige Wiederherstellung nach einer Bare-Metal-Sicherung kann sehr lange dauern, wenn das Netzwerk oder die Infrastruktur eines Unternehmens keine hohe Bandbreite unterstützt (vor allem, wenn der Wiederherstellungsprozess von einem Netzwerksicherungsspeicher aus durchgeführt wird).

In Bezug auf die Systemhardware im Zusammenhang mit der Bare-Metal-Wiederherstellung gibt es zwei Hauptgruppen von Hardwarekomponenten: bootkritische Geräte und andere Geräte.

Einige Teile des Systems können bei der Durchführung einer Bare-Metal-Wiederherstellung unterschiedlich sein, wie z. B. eine Soundkarte, eine Capture-Karte oder eine Grafikkarte, da sie nicht Teil des Bootvorgangs sind und das System sich auch ohne sie selbst laden kann (wenn auch mit einigen Problemen). Diese „Gruppe“ impliziert, dass Sie bei Bedarf Treiber für solche Geräte installieren können, nachdem ein Bare-Metal-Wiederherstellungsprozess abgeschlossen ist und das System hochgefahren und betriebsbereit ist.

Boot-kritische Geräte sind eine ganz andere Sache. Hardwarekomponenten wie CPU, HDD-Controller oder Motherboard müssen für beide Systeme identisch sein, damit die Treiber übereinstimmen und das System selbst korrekt booten kann. Wenn diese Komponenten nicht übereinstimmen, kann das System nicht booten.

Mögliche Probleme und Workarounds bei der Hardwarekompatibilität

Wie bereits erwähnt, ist die Hardwarekompatibilität das größte Problem bei den meisten Bare-Metal-Recovery-Vorgängen. Die Notwendigkeit, genau dieselbe Systemkonfiguration zu haben, damit der Wiederherstellungsprozess wie vorgesehen funktioniert, kann überraschend schwierig sein, wenn man bedenkt, wie viele Elemente der Hardwarestruktur beteiligt sind:

- BIOS/UEFI. Systemwiederherstellungsprozesse mit einem BIOS oder UEFI, das sich vom Original unterscheidet, würden nicht immer Probleme beim Wiederherstellungsprozess verursachen. Es kann jedoch schwierig sein, herauszufinden, ob der eigentliche Grund für das Scheitern der Wiederherstellungsprozesse darin liegt, dass die BIOS- oder UEFI-Version nicht übereinstimmt.

- Firmware und Treiber. Die Empfehlung, die Firmware und Treiber für neue und vorhandene Hardware ständig zu aktualisieren, ist zwar wichtig, aber es ist durchaus möglich, dass eines dieser Updates den Bare-Metal-Wiederherstellungsprozess beeinträchtigt.

- Hardware Abstraction Layer. HAL ist ein weiteres potenzielles Problem, wenn es darum geht, die ursprüngliche Hardware vor oder während eines Bare-Metal-Recovery-Prozesses mit der aktuellen zu vergleichen. Bei einigen modernen Systemen kann dieses Problem durch die Verwendung universeller Treiber gemildert werden, aber dies ist keine vollständige Lösung für das Problem.

- Peripheriegeräte-Kompatibilität. Die interne Hardware-Kompatibilität ist wichtig, aber auch die Kompatibilität verschiedener Peripheriegeräte – Soundkarten, GPUs usw. Es ist wirklich wichtig sicherzustellen, dass alle diese Geräte nach dem Bare-Metal-Recovery-Prozess funktionieren.

Glücklicherweise ist es möglich, die meisten dieser Probleme im Voraus zu beheben, um den Bare-Metal-Recovery-Prozess bei Bedarf so reibungslos wie möglich zu gestalten. Die häufigsten Empfehlungen zur Verbesserung der Hardwarekompatibilität für die Bare-Metal-Recovery sind:

- Die Durchführung von Wiederherstellungsprozesstests mit verschiedenen Hardwarekombinationen ist die naheliegende Empfehlung; sie sollte dabei helfen, die meisten potenziellen Kompatibilitätsprobleme zu finden, auf die das System stoßen könnte.

- Wenn die erforderlichen Treiber nicht im Voraus installiert wurden, sollten sie immer sofort verfügbar sein, wenn sie während oder nach dem Bare-Metal-Wiederherstellungsprozess benötigt werden.

- Sowohl der Support des Anbieters als auch die Hardware-Dokumentation sollten auch in Situationen zur Hand sein, in denen Konfigurationsempfehlungen oder die Lösung von Hardware-Kompatibilitätsproblemen erforderlich sein könnten.

- Wenn möglich, wird empfohlen, Wiederherstellungsvorgänge mithilfe von Tools zur Sicherung mit einer umfangreichen Liste kompatibler Hardware durchzuführen, da einige moderne Lösungen in der Lage sind, sich an spezifische Nuancen der Hardwarekombination anzupassen.

Anwendungsfälle für die Bare-Metal-Wiederherstellung

Es gibt eine überraschend große Vielfalt an verschiedenen Szenarien und Anwendungsfällen, in denen die Bare-Metal-Wiederherstellung eingesetzt wird, wie z. B.:

- Der Übergang von einem Servertyp zu einem anderen (von virtuellen zu physischen Servern und umgekehrt)

Physische und virtuelle Servertypen haben ihre eigenen Vor- und Nachteile, wobei die meisten Unternehmen aufgrund organisationsspezifischer Präferenzen den einen oder den anderen bevorzugen. Es ist jedoch nicht notwendig, bei einem einzigen Servertyp zu bleiben, da eine Migration immer möglich ist.

Die Bare-Metal-Recovery ist technisch gesehen eine der besten Möglichkeiten, eine solche Migration zu bewältigen, da sie das gesamte Betriebssystem mit allen Benutzerdaten auf einem neuen Server wiederherstellen kann, unabhängig von dessen Typ.

Ein Unternehmen mit physischen Servern könnte auf virtuelle Server umsteigen, um von niedrigeren Hardwarekosten und einer verbesserten Skalierbarkeit zu profitieren. Alternativ könnte ein Unternehmen mit virtuellen Servern den Übergang zu physischen Servern wählen oder eine Art Hybridumgebung nutzen, wenn es seine Abhängigkeit von Remote-Umgebungen verringern und die physische Sicherheit von Informationen verbessern möchte.

- Ein Fall von Betriebssystembeschädigung durch den Einfluss einer infizierten Anwendung

Die meisten Varianten von Systembeschädigungen werden oft mit einer Art ansteckender Krankheit verglichen, die im Laufe der Zeit immer mehr Probleme für die gesamte Umgebung verursacht und zu Abstürzen, Datenverlust und sogar Sicherheitsverletzungen führt.

Dieses Problem kann durch eine Bare-Metal-Recovery vollständig gelöst werden, indem der vorhandene Speicher vollständig gelöscht und dann eine Bare-Metal-Kopie wiederhergestellt wird, die vor der Infektion des Systems erstellt wurde. Dies ist eine äußerst nützliche Lösung für Situationen, in denen herkömmliche Methoden der Datenwiederherstellung nicht mehr funktionieren oder ebenfalls infiziert sind.

- Die Folgen eines Ransomware-Angriffs

Das Hauptziel von Ransomware-Angriffen besteht darin, die Informationen durch Verschlüsselung „als Geisel zu nehmen“ und den Entschlüsselungsschlüssel erst dann freizugeben, wenn ein Lösegeld gezahlt wird. Leider gibt es auch viele Fälle, in denen die Zahlung des Lösegelds nicht garantiert, dass alle Daten wiederhergestellt werden.

Die Bare-Metal-Recovery ist, sofern nicht manipuliert, eine hervorragende Lösung für dieses Problem, da sie alle verschlüsselten Segmente vollständig umgehen kann, indem das gesamte System von Grund auf in seinem unverschlüsselten Zustand wiederhergestellt wird. Wenn die Wiederherstellung erfolgreich war, muss überhaupt kein Lösegeld gezahlt werden.

- Das Upgrade/der Austausch der Serverhardware

Jede Hardware hat ihre eigene Laufzeit, und es gibt auch viele Situationen, in denen es notwendig ist, bestimmte Elemente einer Infrastruktur vorzeitig zu ersetzen. Die Existenz von BMR erleichtert die Wiederherstellung des gesamten Systemzustands auf einer neuen Hardwarekombination erheblich.

In den meisten Fällen müssen anschließend nur geringfügige Parameter geändert werden, um die neuen Hardwareelemente zu berücksichtigen. Abgesehen davon kann BMR eine äußerst bequeme Möglichkeit bieten, Hardwareelemente mit minimaler Ausfallzeit und maximalem Komfort zu aktualisieren oder zu ersetzen.

- Ein fehlerhaftes Software-Upgrade, das zu Datenbeschädigung/-löschung führte

Software-Upgrades sind in den meisten Fällen relativ unkompliziert und fehlerfrei. Dennoch gibt es Situationen und Umstände, in denen ein einziges fehlerhaftes Software-Upgrade zu Datenbeschädigung, Systeminstabilität und vielen anderen Problemen führen kann.

Nach einer ähnlichen Logik wie bei allen vorherigen Beispielen wäre BMR eine hervorragende Lösung für solche Situationen, da es die Wiederherstellung des Betriebszustands des gesamten Systems mit minimaler Ausfallzeit ermöglicht. Die Bequemlichkeit von BMR in solchen Situationen erreicht ihren Höhepunkt, wenn das Software-Upgrade die traditionellen Rollback-Methoden beeinträchtigt, was BMR zu einer Art letzter Option macht.

- Ein gestohlener oder verlegter persönlicher PC (Laptop)

Der Diebstahl oder das Verlegen von PCs ist heutzutage ein ebenso großes Problem wie der Verlust des Zugriffs auf Ihre Workstation, wenn man bedenkt, wie verbreitet die Arbeit im Homeoffice in den letzten Jahren geworden ist.

Bare-Metal-Sicherungen solcher Systeme können den unwiderruflichen Verlust wertvoller Informationen in einen eher geringfügigen Rückschlag verwandeln, da die Daten mit minimalen Verlusten auf einem anderen Gerät wiederhergestellt werden können.

- Ein Systemabsturz oder ein Festplattenfehler

Hardware-Abstürze waren in der Zeit der Festplatten noch relativ häufig, heutzutage vielleicht weniger, aber immer noch eine reale Möglichkeit und daher ein wichtiges Thema. Die Situation, dass ein ganzes System aufgrund einer fehlerhaften Festplatte abstürzt, kann leicht durch einen Bare-Metal-Wiederherstellungsprozess behoben werden, der es ermöglicht, das Betriebssystem und alle seine Inhalte auf einer neuen Festplatte wiederherzustellen, als wäre nichts passiert.

Die Bare-Metal-Wiederherstellung kann auch dazu verwendet werden, dieselbe Konfiguration auf mehreren verschiedenen Hardware-Geräten zu erstellen, wobei sogenannte „Master-Images“ als Grundlage dienen.

Die Bedeutung der Bare-Metal-Wiederherstellung im Zusammenhang mit der Notfallwiederherstellung ist außergewöhnlich hoch. Die Bare-Metal-Wiederherstellung ist ein notwendiger Bestandteil der meisten Notfallwiederherstellungsstrategien, da die meisten Wiederherstellungsprozesse für Image-basierte sicherungen unter Verwendung der Bare-Metal-Wiederherstellung als Grundlage durchgeführt werden.

Erstellung eines Sicherungs- und Wiederherstellungsplans

Im Allgemeinen sollte ein Sicherungs- und Wiederherstellungsplan immer als Teil des Notfallwiederherstellungsplans erstellt werden – ein

umfangreiches und detailliertes Dokument, in dem dargelegt wird, wie Sie die Ausfallzeit des Systems im Falle einer

Katastrophe so gering wie möglich halten wollen.

Eine detaillierte Notfallwiederherstellung (sowie die damit verbundene Bare-Metal-Recovery) gilt heute als Teil der bekannten

3-2-1-Regel. Diese Regel lieferte ursprünglich die Grundstruktur eines Sicherungsplans, den Endbenutzer an ihre eigenen Bedürfnisse anpassen konnten.

Im Laufe der Jahre wurden jedoch immer mehr Strategien und Taktiken zu den Empfehlungen für Sicherungspläne hinzugefügt

– einschließlich Bare-Metal-Recovery-Funktionen.

Darüber hinaus sollte auch die Art der Sicherung als eines der ersten Elemente Ihres Sicherungsplans behandelt werden, da

der Unterschied zwischen bildbasierten und dateibasierten Sicherungen den Gesamtansatz für die Notfallwiederherstellung drastisch verändern kann.

Im Folgenden stellen wir Ihnen ein Beispiel für einen Sicherungs- und Wiederherstellungsplan mit Bare-Metal-Recovery als Funktion vor. Dieser

Plan wird als Grundlage für die meisten Standard-Sicherungspläne dienen und sollte als Vorlage zur

erweitert werden kann, und nicht als fertiger Plan betrachtet werden.

- Einleitung

- Dieser Sicherungs- und Wiederherstellungsplan zeigt die Verfahren auf, die erforderlich sind, um wertvolle Informationen für Unternehmen X zu sichern, wobei der Schwerpunkt auf der Bare-Metal-Wiederherstellung liegt.

- Sicherungsstrategie

- Die 3-2-1-Regel für die Sicherung ist eine gute Grundlage für die Sicherungsstrategie.

- Drei Kopien der Informationen werden auf zwei verschiedenen Speichertypen gespeichert, und eine Kopie wird außerhalb des Standorts gespeichert.

- Die primäre Datenkopie befindet sich in der Live-Produktion auf den Servern des Unternehmens.

- Die zweite Kopie wird mit täglichen inkrementellen Sicherungen erstellt und vor Ort auf einem NAS-Gerät gespeichert.

- Die dritte Kopie wird mit vollständigen Sicherungen erstellt, die wöchentlich durchgeführt und außerhalb des Standorts in einer Cloud-Speicherumgebung gespeichert werden.

- Planungs- und Sicherungstypen

- Täglich werden von 22:00 bis 2:00 Uhr inkrementelle Sicherungen für alle Server durchgeführt.

- Wöchentlich werden samstags von 23:00 bis 6:00 Uhr vollständige Sicherungen mit Bare-Metal-Images erstellt.

- Monatliche vollständige sicherungen werden zu archivierungszwecken erstellt und langfristig gespeichert.

- Bare-Metal-Wiederherstellung

- Bootfähige Wiederherstellungsmedien werden separat für Linux- und Windows-Servertypen erstellt.

- Wiederherstellungsmedien werden an sicheren, aber leicht zugänglichen Orten aufbewahrt.

- Sicherungen der Wiederherstellungsmedien werden nach größeren Systemänderungen oder vierteljährlich aktualisiert.

- Überprüfung und Tests

- Wöchentliche automatische Integritätsprüfungen der sicherungen.

- Monatliche Wiederherstellungstests für zufällige Datenbanken und einzelne Dateien.

- Vierteljährliche vollständige Bare-Metal-Recovery-Tests mit Testhardware.

- RTOs und RPOs

- RTOs für kritische Systeme betragen 4 Stunden, RPOs – 1 Stunde.

- RTOs und RPOs für nicht kritische Systeme betragen 24 Stunden.

- BMR-Verfahren

- Schadensbewertung und Auswahl eines geeigneten Wiederherstellungspunkts.

- Vorbereitung der Zielhardware.

- Bootvorgang mit Wiederherstellungsmedien.

- Auswahl eines geeigneten Bare-Metal-Sicherungsimages.

- Einleitung des Wiederherstellungsprozesses.

- Überprüfung der Systemfunktionalität (nach Abschluss der Wiederherstellung).

- Aktualisierung der DNS- und Netzwerkeinstellungen.

- Tests nach der Wiederherstellung.

- Schulung und Dokumentation

- Jährliche Schulung für IT-Mitarbeiter zum Thema sicherungs- und Wiederherstellungsprozesse.

- Detaillierte Dokumentation für jedes Wiederherstellungsereignis mit einer nachträglichen Situationsanalyse.

- Regelmäßige Wartung von Systemkonfigurationen und Netzwerkdiagrammen.

- Sicherheit und Compliance

- Einrichtung von Verschlüsselungsprozessen für Sicherungen, um Informationen sowohl während der Übertragung als auch im Ruhezustand abzudecken.

- Regelmäßige Audits des Sicherungssystems durchführen.

- Überprüfen Sie die Einhaltung der relevanten Rahmenbedingungen und Vorschriften.

- Definieren und konfigurieren Sie eine Richtlinie zur Datenaufbewahrung.

- Verfahren nach der Wiederherstellung

- Überwachen Sie die Systeme nach einer erfolgreichen Wiederherstellung regelmäßig.

- Führen Sie eine detaillierte Ursachenanalyse durch, um das Problem zu identifizieren, das zu dem Ereignis geführt hat, das die Aktivierung des Bare-Metal-Verfahrens erzwungen hat.

- Aktualisieren Sie nach jedem Wiederherstellungsprozess die gesamte Dokumentation, um sicherzustellen, dass keine Fehler und veralteten Informationen vorliegen.

- Verbesserungspläne

- Führen Sie jährlich gründliche Überprüfungen des Sicherungsplans durch.

- Halten Sie Ausschau nach neuen Trends in der Technologiebranche.

Was ist in einer standardmäßigen Bare-Metal-Sicherung enthalten?

Um das zuvor erwähnte Thema zu vertiefen, muss eine Bare-Metal-Sicherung die folgenden Datenkategorien enthalten:

- Systemstatus.

- Eine bestimmte Datenkategorie, die für einige Sicherungen erforderlich sein kann, damit sie ordnungsgemäß funktionieren. Dazu gehören der Ordner sysvol sowie NTDS, Startdateien, die Systemregistrierung und die COM+-Klassenregistrierungsdatenbank.

- System-Volume.

- Ein bestimmtes Volume, das die Daten des Betriebssystems enthält.

- UEFI oder andere Partitionen.

- Diese systembezogenen Partitionen enthalten in der Regel kritische Daten, einschließlich des Windows-Bootloaders.

- Installierte Anwendungen oder Dienste.

- Spezifische Volumes, die derzeit installierte Anwendungen und Dienste darstellen. Die Bedeutung dieser Kategorie nimmt noch zu, wenn sich diese Dienste oder Anwendungen nicht auf demselben Laufwerk wie das Betriebssystem befinden.

Bare-Metal-Backup- und Recovery-Software: Funktionsvergleich

Der Markt für Sicherungssoftware ist hart umkämpft und bietet eine Vielzahl kompetenter Lösungen mit Hunderten von Funktionen. Um zu erklären, warum es notwendig ist, nicht nur die Bare-Metal-Backup-Fähigkeit, sondern auch die gesamte Bandbreite der Funktionen zu berücksichtigen, die Ihr Unternehmen benötigt, stellen wir eine Vergleichstabelle vor, in der die Funktionen von fünf Software-Beispielen hervorgehoben werden:

- Acronis Cyber Protect

- Veeam Backup & Recovery

- Bacula Enterprise

- Veritas Backup Exec

- StorageCraft ShadowProtect

| Funktion | Acronis Cyber Protect | Veeam Backup & Recovery | Bacula Enterprise | Veritas Backup Exec | StorageCraft ShadowProtect |

| KI-basierter Ransomware-Schutz | Ja | Ja | Nein | Nein | Ja |

| Integriertes IT-Asset-Management | Ja | Nein | Nein | Nein | Nein |

| Mehrmandantenarchitektur | Ja | Ja | Ja | Nein | Ja |

| Agentenlose Sicherungen für NAS-Geräte | Nein | Ja | Ja | Nein | Ja |

| Automatisierte Sicherungsverifizierung | Nein | Ja | Ja | Ja | Ja |

| Sicherung Sandbox-Test | Nein | Ja | Nein | Nein | Ja |

| Native SAP HANA-Sicherungen | Nein | Ja | Ja | Nein | Ja |

| Container-native Sicherungen | Ja | Ja | Ja | Nein | Nein |

| Unveränderbarkeit der Sicherung | Ja | Ja | Ja | Ja | Nein |

| Integrierte Compliance-Berichte | Ja | Ja | Ja | Nein | Nein |

Die obige Tabelle enthält nur Funktionen, die garantiert in mindestens einem der Kandidaten fehlen, um die Visualisierung zu erleichtern. Die Tabelle sollte gut veranschaulichen, dass verschiedene Lösungen oft über eigene Funktionssätze verfügen und dass einige spezifische Funktionen möglicherweise nicht in der Software enthalten sind, die ein Unternehmen für seine Bare-Metal-Recovery-Funktionen erwirbt.

Alle Lösungen auf der Liste unterstützen Bare-Metal-Backup- und -Wiederherstellungsvorgänge sowie die Cloud-Integration. Unser Ziel ist es, Ihnen zu empfehlen, eine gründliche Analyse Ihrer eigenen Fähigkeiten durchzuführen, bevor Sie sich für eine bestimmte Software entscheiden, die alle Ihre Sicherungsaufgaben übernimmt. Auf diese Weise können Sie vermeiden, eine Lösung zu wählen, die eine oder zwei Funktionen nicht unterstützt, die Ihr Unternehmen dringend benötigt.

Sicherheitsaspekte bei Bare-Metal-Backups und -Wiederherstellung

Backups sind seit mehr als einem Jahrzehnt ein wichtiger Bestandteil im Kampf gegen Ransomware und andere Ursachen für Datenlecks. Heutzutage sind die meisten der vorhandenen Malware-Typen über die System-Backups informiert und versuchen, diese ausfindig zu machen, bevor sie versuchen, etwas mit der Masterkopie anzustellen. Dieselbe Logik gilt für alle Cyberkriminellen, die sich als jemand anderes ausgeben oder Exploits nutzen, um sich Zugang zu einer geschlossenen Geschäftsumgebung zu verschaffen.

Daher ist die Sicherung ein wichtiger Faktor für jedes Unternehmen, und auch Bare-Metal-Sicherungen sind Teil dieses Konzepts. Die wichtigsten Sicherheitselemente, die auf die meisten BMR-Umgebungen angewendet werden sollten, sind:

- Die Verschlüsselung von Sicherungen ist eine zuverlässige Methode, um mithilfe verschiedener Algorithmen für jeden der Informationszustände (im Ruhezustand, während der Übertragung) unbefugten Datenzugriff zu verhindern.

- Zugriffskontrolle ist ein umfangreiches und vielfältiges Feld von Maßnahmen und Tools, die unbefugte Benutzer am Zugriff auf sensible Informationen hindern; dazu gehören MFA, RBAC, detaillierte Protokollierung, ständige Überwachung, benutzerdefinierte Warnsysteme und viele andere Elemente.

- Umfassende Integration ist in einer modernen Welt vernetzter Lösungen und Umgebungen eine Notwendigkeit. Sicherheitssysteme bilden hier keine Ausnahme, und BMR sollte sich leicht in andere Elemente des Sicherheitsökosystems des Unternehmens integrieren lassen, darunter Security Information and Event Management-Tools (SIEM), Identity and Access Management-Systeme (IAM) usw.

- Ransomware-Schutz umfasst alle Maßnahmen, die zur Vermeidung von Cyber-Bedrohungen erforderlich sind – einschließlich regelmäßiger Scans von Sicherungen, häufiger Integritätsprüfungen, Air-Gapping, Unveränderlichkeit usw.

- Die Verwaltung von Verschlüsselungsschlüsseln ist in einer Umgebung mit komplexen Verschlüsselungsregeln von entscheidender Bedeutung, da eine ordnungsgemäße Schlüsselspeicherung und robuste Schlüsselrotationsverfahren die Gesamtsicherheit der Umgebung verbessern können, ohne die Leistung drastisch zu beeinträchtigen.

- Unveränderlichkeit und Air Gapping erfreuen sich mit der Zeit zunehmender Beliebtheit, wenn man bedenkt, dass beide Lösungen versuchen, die meisten Sicherheitsprobleme auf einmal zu lösen, indem sie die Bearbeitungsfunktionen von Informationen, sobald sie erstellt wurden, vollständig entfernen.

Es sollte beachtet werden, dass Air Gapping und Unveränderlichkeit nicht dasselbe sind. Ersteres verwendet entweder eine physische oder logische Trennung für die Speicherumgebung, während letzteres im Allgemeinen durch softwaregesteuerte Datenprozesse erreicht wird. Die Unveränderlichkeit stellt sicher, dass Daten, die einmal auf das Band geschrieben wurden, für einen bestimmten Zeitraum nicht geändert oder gelöscht werden können, und bietet so Schutz vor Datenmanipulationen oder versehentlichem Löschen. Sie schließen sich nicht gegenseitig aus und werden oft zusammen eingesetzt, um die Sicherheit zu erhöhen.

Die Kombination dieser Sicherheitsmaßnahmen in BMR-Prozessen erhöht die Widerstandsfähigkeit der Infrastruktur gegenüber Cyber-Bedrohungen und Datenlecks drastisch und gewährleistet die Verfügbarkeit und Integrität von Informationen zu jeder Zeit.

Einhaltung gesetzlicher Vorschriften mit Bare-Metal-Sicherung und -Wiederherstellung

Wie bereits erwähnt, spielen Datenintegrität und -verfügbarkeit eine wesentliche Rolle bei der Einhaltung gesetzlicher Vorschriften, und BMR-Umgebungen leisten einen großen Beitrag zu diesen Themen, indem sie bei Bedarf eine zeitpunktgenaue Wiederherstellung, Datenkonsistenz und vollständige Systemwiederherstellung ermöglichen.

BMRs können bei der Einhaltung mehrerer Compliance-Rahmenwerke helfen, sei es DSGVO, HIPAA, SOX und mehr. Die meisten nützlichen Funktionen bleiben in verschiedenen Situationen und Vorschriften gleich, aber es gibt auch einige Beispiele für fallspezifische Funktionen. Dazu gehören die vollständige Systemwiederherstellung, die das Recht des Kunden auf Datenübertragbarkeit unterstützt (DSGVO), sowie die Unterstützung der Verfügbarkeit von ePHI (elektronische geschützte Gesundheitsinformationen) (HIPAA) und viele andere Beispiele.

Darüber hinaus wurde sogar ein ganz neuer Begriff geschaffen, der die Kombination von Bare-Metal- und Disaster-Recovery-Strategien mit einem einfachen Namensschema darstellt – Bare-Metal-Disaster-Recovery. Die meisten Disaster-Recovery-Prozesse werden als letztes Mittel durchgeführt, um das gesamte Unternehmen wieder in einen funktionsfähigen Zustand zu versetzen, einschließlich teurer Hardware und Software.

Daher ist es in den meisten Fällen keine gute Idee, zu wenig in eine Disaster-Recovery-Software mit Bare-Metal-Funktionen zu investieren, wenn man bedenkt, wie viel bei diesem einzelnen Prozess auf dem Spiel steht. Hinzu kommt, dass Disaster-Recovery-Pläne oft unerlässlich sind, um die Einhaltung gesetzlicher Vorschriften zu gewährleisten – und es wird leicht verständlich, warum Bare-Metal-Recovery und Disaster-Recovery so eng miteinander verbunden sind.

Die wichtigsten Vorteile von BMR in diesem Zusammenhang sind:

- Vollständige Systemwiederherstellung, einschließlich Einstellungen, Konfigurationsdateien, anpassbaren Optionen und mehr.

- Möglichkeit, regelmäßige Datenvalidierungen und Wiederherstellungsprozesstests anzubieten, um Genauigkeit und Gültigkeit sicherzustellen.

- Vorhersehbarkeit der Wiederherstellungszeit durch regelmäßige Tests für Bare-Metal-Wiederherstellungspläne

Dies ist auch nicht der gesamte Umfang der Beteiligung von BMR an Compliance-Angelegenheiten. Beispielsweise sind auch die Berichts- und Prüfungsfunktionen solcher Systeme in die Compliance-Prozesse eingebunden, mit detaillierten Protokollen, Berichten über erwartete RTOs und RPOs und einer detaillierten Dokumentation aller durchzuführenden Maßnahmen.

Viele Organisationen sind gleichzeitig in mehreren Rechtsprechungen tätig, was die Komplexität der Compliance-Aufgabe erheblich erhöht. Auch hier kann BMR von Nutzen sein, mit Funktionen zur Datenhoheit, unterschiedlichen Aufbewahrungs- und Sicherheitsregeln je nach Standort und einer allgemeinen Konsistenz des Wiederherstellungsprozesses, die alle erforderlichen Anforderungen gleichzeitig erfüllt.

Die Abstimmung von BMR und regulatorischen Anforderungen bietet sowohl eine umfassende Datenschutzumgebung mit effizienten Wiederherstellungsfunktionen als auch die Einhaltung aller erforderlichen Rahmenbedingungen.

Fallstudien zu Bare-Metal-Sicherungen von Bacula

Die Fähigkeiten von Bacula in Bezug auf Bare-Metal-Sicherungen und -Wiederherstellungen sind effektiv und praktisch, da sie eine Vielzahl von Situationen und potenziellen Anwendungsfällen abdecken können. Als Beispiel können wir zwei verschiedene Fallstudien durchgehen, bei denen die Bare-Metal-Wiederherstellung einer der Hauptgründe dafür war, Bacula gegenüber dem Rest des Marktes zu wählen.

NASA Langley und Bacula Enterprise

Das NASA Langley Research Center ist ein Forschungscampus mit zahlreichen Rechenzentren und Tausenden von Mitarbeitern. Die betreffende Einrichtung ist auf Raumfahrtforschung und Luftfahrt spezialisiert. Dieser NASA-Zweig verwendete SyncSort Backup Express mit einem hierarchischen Speichermanagementsystem des IBM High-Performance Storage System mit 250 TB Daten für Missionsunterstützung und wissenschaftliche Rechensysteme. 2013 begann die NASA mit der Evaluierung potenzieller Ersatzlösungen für BEX. Zu diesem Zeitpunkt stellte sich Bacula Enterprise als einzige Lösung heraus, die alle erforderlichen Anforderungen und Funktionswünsche erfüllte.

Bacula war zu diesem Zeitpunkt die einzige Lösung, die ohne zusätzliche Entwicklung durch den Anbieter sofort mit HPSS zusammenarbeiten konnte und gleichzeitig eine schnelle Migration zu und von Bandmedien ermöglichte. Weitere Funktionen von Bacula, nach denen die NASA Langley suchte, waren eine FIPS-konforme Verschlüsselung, ein nicht kapazitätsbasiertes Lizenzierungsmodell (unter Berücksichtigung der Gesamtgröße der Datenbank) und die Existenz eines Bare-Metal-Recovery-Plugins, das schnell und effizient war.

BGW Group und Bacula Enterprise

Die BGW Group verließ sich bei ihren Sicherungs- und Wiederherstellungsvorgängen hauptsächlich auf maßgeschneiderte Skripterstellung. Solche Optionen waren jedoch nicht für die stetig wachsende Umgebung geeignet, weshalb die Suche nach einer Sicherungslösung eines Drittanbieters eingeleitet wurde.

Zunächst wurde mit der Bacula-Community-Version gearbeitet, wobei die umfassende Bandunterstützung zu dieser Zeit das Hauptverkaufsargument war. Schließlich entwickelte sich die Infrastruktur eines Unternehmens mit einer zunehmenden Anzahl virtueller Maschinen und anderer Speicherumgebungen. Irgendwann wurde eine formelle Überprüfung der Anforderungen an Sicherung und Wiederherstellung durchgeführt, wobei eine Reihe von Funktionen als notwendig erachtet wurden:

- Eine zentralisierte Konsole mit Unterstützung für verschiedene Umgebungstypen, einschließlich VSphere.

- ein gewisses Maß an Flexibilität und vollständige Interoperabilität mit verschiedenen Speichertypen – Festplatte, Band usw.

- Unterstützung für Bare-Metal-Recovery für Linux und Windows.

Ein Preismodell war auch ein wichtiger Punkt für das Unternehmen, da die meisten Wettbewerber nicht nur für Kerninstallationen und Wartung, sondern auch für die Menge der gesicherten Daten Gebühren erheben, was für ein wachsendes Unternehmen wie die BGW Group eine endlose Geldgrube gewesen wäre. Letztendlich trugen all diese Funktionen immens zur Entscheidung der BGW Group bei, die Lösung von Bacula einzusetzen, da sie Bare-Metal-Sicherungen unterstützt, äußerst flexibel ist, über eine zentralisierte, webbasierte Konsole verfügt und ein Preismodell bietet, das nicht an die verarbeitete Bandbreite gebunden ist.

Wie führt man eine Windows-Bare-Metal-Recovery mit Bacula durch?

Bacula Enterprise führt eine Bare-Metal-Recovery mit zusätzlichen, leistungsstarken Optionen durch. Um dies zu verstehen, würden wir dies zunächst in zwei Segmente aufteilen und die verschiedenen Prozesse erklären, die auf Windows- und Linux-Computern ausgeführt werden.

Es ist erwähnenswert, dass Bacula Enterprise sowohl Linux- als auch Windows-Benutzern viele Vorteile in Bezug auf Bare-Metal-Recovery-Vorgänge bietet. Zu den wichtigsten Vorteilen von Bacula bei der Windows-zentrierten Bare-Metal-Recovery gehören:

- Unterstützung der GPT-Tabelle.

- Unterstützung von UEFI und sicherem Start.

- Unterstützung dynamischer Festplatten.

- Unterstützung manueller Partitionierung.

- Einfacher Zugriff auf Protokolle.

- Zusätzliche ISO-Anpassungstools.

- Unterstützung von drei verschiedenen Arten der Sicherung (vollständig, inkrementell, differenziell).

Der Prozess der Bare-Metal-Wiederherstellung auf Windows-Systemen kann grob in zwei große Teile unterteilt werden – den Vorbereitungs-/Installationsteil und den Wiederherstellungsteil. Ersterer umfasst die Erstkonfiguration des Prozesses, einschließlich der Einrichtung der WinBMR-Sicherungssoftware, der Erstellung von Sicherungen usw. Letzterer beginnt mit dem Neustart des Systems mit dem angeschlossenen Wiederherstellungsgerät und durchläuft jeden Schritt des Bacula Windows Bare Metal Recovery-Assistenten von Anfang bis Ende.

Ersteinrichtung und Erstellung eines Sicherungsimages

Der erste Schritt in diesem gesamten Prozess besteht darin, bestimmte Dateien herunterzuladen, die für die Durchführung der Bare Metal Recovery erforderlich sind. Es gibt drei Hauptdateien, nach denen wir suchen:

- bacula-enterprise-winXXWinbmrPlugin-X.X.X.exe – eine Installationsdatei, die das Bacula-Plugin enthält, das der Benutzer auf jedem einzelnen Windows-System installieren muss, das mit Windows BMR geschützt werden soll.

- winbmr-rescue-3.X.iso – das ISO-Disk-Image, das zum Booten des Systems für den anschließenden Wiederherstellungsprozess verwendet wird. Es kann auch mithilfe der nächsten Datei angepasst werden.

- winbmr-iso-configurator.exe – die oben erwähnte ausführbare Konfigurationsdatei, mit der die Anfangseinstellungen des ISOs geändert werden können, z. B. Passwörter, Namen, Ports usw.

Es ist erwähnenswert, dass die Konfigurationsdatei nicht die einzige Möglichkeit ist, die Werte der ISO-Datei zu ändern, da es auch mehrere Befehlszeilenargumente gibt, die für denselben Zweck verwendet werden können, wie z. B.:

winbmr-iso-configurator.exe –no-gui –iso winbmr-rescue-3.0.iso –cli-name=rescue-fd –cli-pass=xxx –cli-port=9102 –cons-pass=xxx –dir-address=10.10.1.2 –dir-name=bacula-dir.lan –dir-port=9101

Das WinBMR-Plugin muss installiert und gestartet werden, um Sicherungen erstellen zu können. Während des Sicherungsvorgangs analysiert dieses spezielle Plugin sowohl Partitionen als auch Host-Festplatten, um Informationen zu finden, die für den Wiederherstellungsprozess erforderlich sind. Diese Daten werden dann in einem Verzeichnis wie C:/Bacula/winbmr gespeichert, in dem Partitionsdaten (einschließlich der EFI-Partition), Festplattenlayoutdaten und mehr gespeichert werden.

WinBMR fügt alle statischen Volumes zu den Dateien hinzu, die während des Wiederherstellungsprozesses gesichert werden sollen, obwohl es möglich ist, einige der Laufwerke von der Sicherung oder Wiederherstellung auszuschließen. Nachdem Sie die Sicherung der vorhandenen Daten erstellt und in Ihrer ISO-Datei gespeichert haben, können Sie mit dem Wiederherstellungsprozess beginnen.

Wiederherstellung einer Bare-Metal-Sicherung von einem Wiederherstellungsmedium

Der Wiederherstellungsprozess wird meist entweder mit der CD-ROM oder dem ISO-Image selbst durchgeführt. Bei der Bare-Metal-Wiederherstellung für physische Server wird die CD-ROM als Wiederherstellungsoption empfohlen, bei virtuellen Servern das ISO-Image. Zwar besteht die Möglichkeit, mit dem ISO-Image ein bootfähiges USB-Laufwerk zu erstellen, dies ändert jedoch nichts am Wiederherstellungsprozess selbst, sodass wir mit den beiden oben genannten empfohlenen Optionen fortfahren werden.

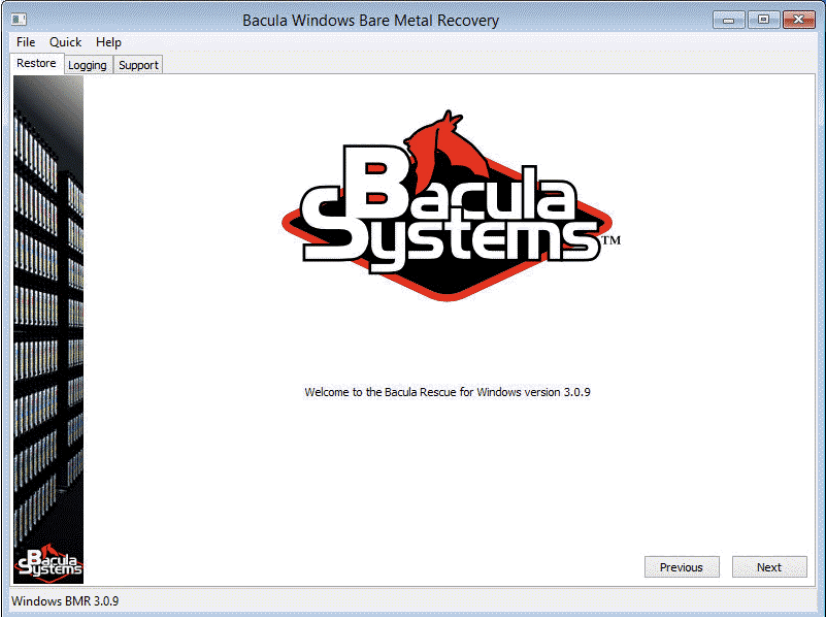

Der Großteil des Wiederherstellungsprozesses wird mit dem Bare-Metal-Recovery-Assistenten von Bacula durchgeführt, der über eine hilfreiche grafische Benutzeroberfläche verfügt, die den gesamten Prozess für Personen mit unterschiedlichen Kenntnissen erleichtert. Der erste Teil des Bare-Metal-Wiederherstellungsprozesses besteht jedoch darin, das System mit dem Wiederherstellungsmedium zu starten: der ISO-Datei oder der CD-ROM. Die meisten Systeme bieten die Möglichkeit, das primäre Startgerät über die BIOS-Einstellungen auszuwählen, obwohl die richtigen Tastenkombinationen zum Laden in das BIOS von Hardwareanbieter zu Hardwareanbieter unterschiedlich sein können.

Obwohl dieser Ansatz entweder einen Remote- oder physischen Zugriff auf das betreffende Gerät erfordert, empfiehlt Bacula ihn aus Sicherheitsgründen als die richtige Methode zur Durchführung einer Bare-Metal-Wiederherstellung. Sobald Sie das System mit dem Wiederherstellungsmedium von Bacula gebootet haben, startet es mit einem minimalen Windows-Setup, das Ihnen bei der Konfiguration Ihrer Netzwerkeinstellungen hilft. Anschließend sollte der Begrüßungsbildschirm von Bacula Systems angezeigt werden.

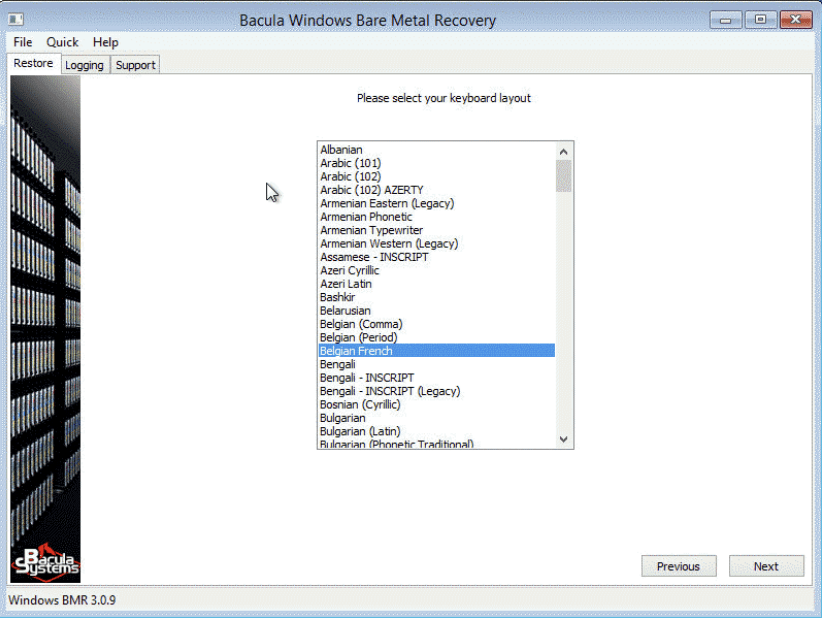

Ein Großteil des Wiederherstellungsprozesses wird von nun an mithilfe einer Reihe verschiedener GUI-basierter Auswahlmöglichkeiten und Einstellungen in der folgenden Reihenfolge durchgeführt:

- Auswahl des bevorzugten Tastaturlayouts, was zu einem Neustart des betreffenden Programms führt (um Ihre Tastaturlayout-Einstellungen von nun an zu berücksichtigen).

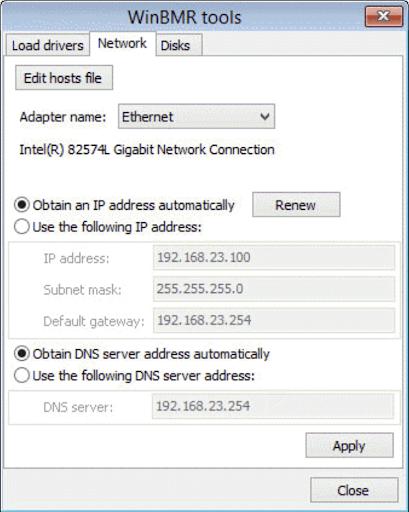

- Einrichten einer statischen IP-Adresse für dieses System, wenn das Netzwerk, in dem es arbeitet, noch nicht über einen eingerichteten DHCP-Server verfügt – dies ist technisch gesehen ein optionaler Schritt, aber es wird dringend empfohlen, ihn für alle durchzuführen, um unnötige Probleme in Zukunft zu vermeiden. Das Menü für die statischen IP-Einstellungen finden Sie, indem Sie auf Datei -> Extras -> Registerkarte Netzwerk klicken.

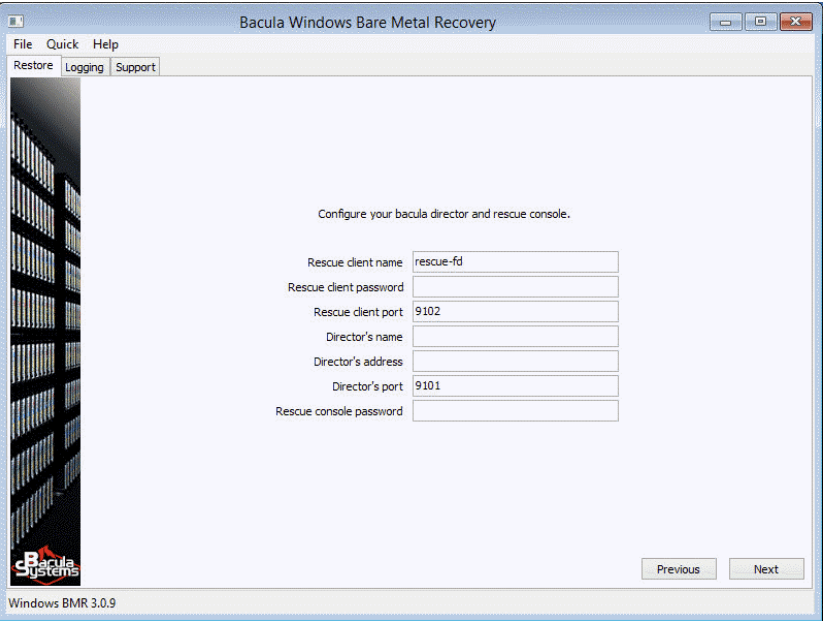

- Auf dem nächsten Bildschirm können Sie entweder die vorhandene Bacula-Konfiguration ändern, die vom Wiederherstellungsmedium geladen wurde, oder ohne Änderungen an derselben Konfiguration fortfahren. In diesem Schritt wird die Fehlermeldung angezeigt, wenn der Director keine Verbindung zum Wiederherstellungsdatei-Daemon herstellen konnte oder wenn der Host keine Verbindung zum Director herstellen konnte. Die Fehlermeldung muss den Grund für den Fehler angeben, da sie hilfreich sein kann, um herauszufinden, was repariert werden muss.

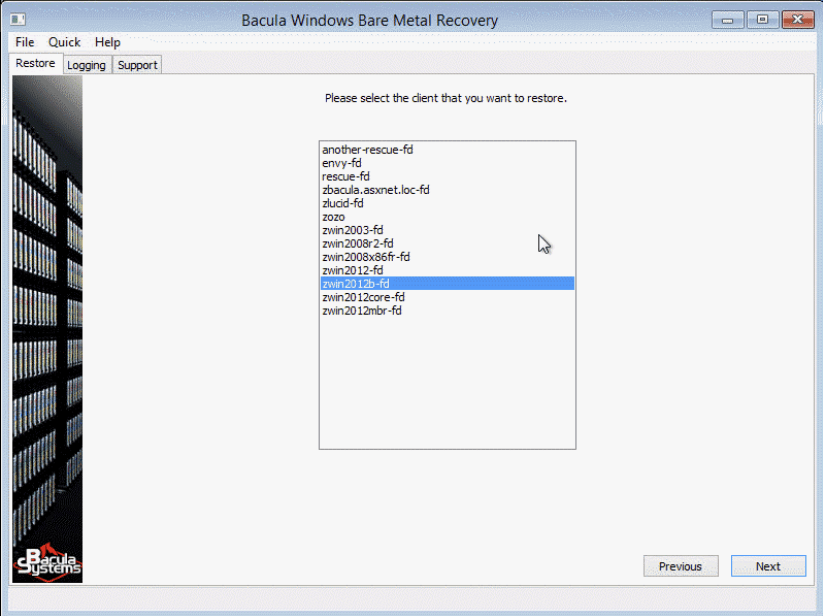

- Sobald alle Probleme behoben sind, sollten Sie zum nächsten Bildschirm wechseln können. Zu diesem Zeitpunkt zeigt der Bacula-Assistent alle Clients an, die er finden konnte, sodass der Benutzer auswählen kann, welcher Client wiederhergestellt werden soll.

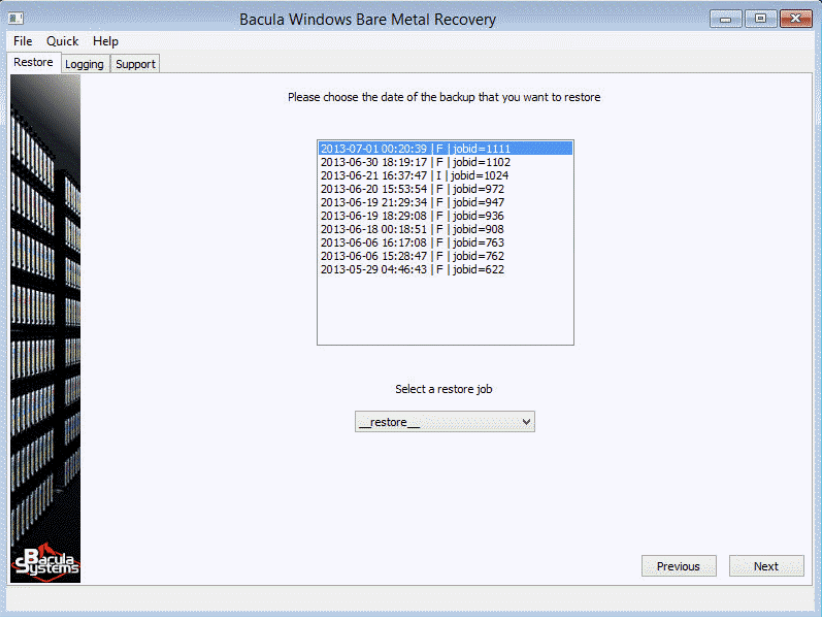

- Sobald ein bestimmter Client ausgewählt wurde, sollte im nächsten Fenster eine Liste der zuletzt für diesen Client durchgeführten Sicherungen angezeigt werden. Bei einer erfolgreichen Sicherung wird dies in erster Linie durch den Buchstaben [F] angezeigt. Auf diesem Bildschirm muss der Benutzer sowohl den Sicherungsauftrag auswählen, der für den Wiederherstellungsprozess verwendet werden soll, als auch die Vorlage für den Wiederherstellungsauftrag. Diese Einstellung kann geändert werden, aber die Standardoption sollte in den meisten Fällen ohne Probleme funktionieren.

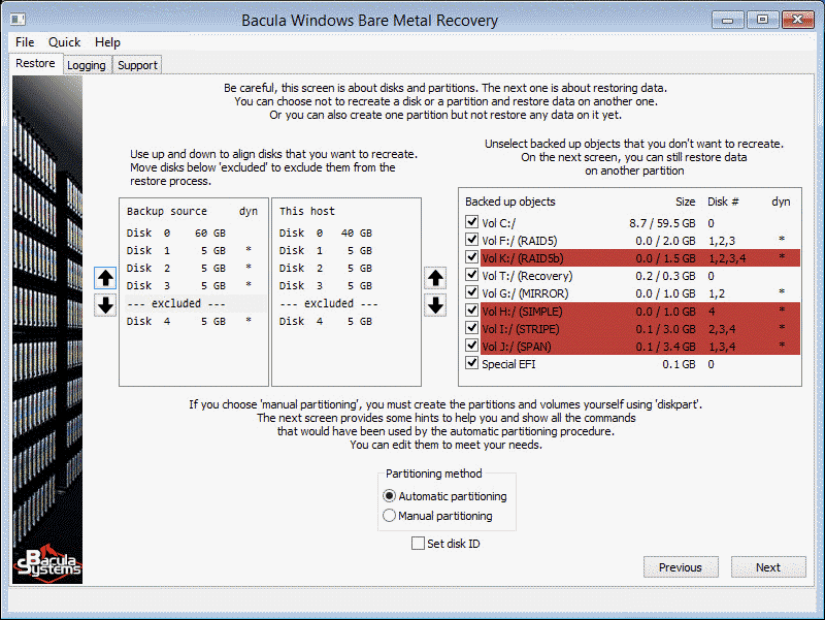

Der folgende Teil des Bare-Metal-Wiederherstellungsverfahrens mag übermäßig kompliziert erscheinen, aber es ist notwendig zu erwähnen, dass die Standardoptionen für diese Aufgaben in den meisten Fällen funktionieren, was bedeutet, dass der betreffende Benutzer kein tiefes Verständnis des Themas haben muss, um sein System von Grund auf wiederherstellen zu können. Mit diesem Wissen ist es an der Zeit, mit der Partitionierung fortzufahren und auszuwählen, welche Volumes wiederhergestellt werden sollen. - Der nächste Bildschirm zeigt Festplatten und Partitionen an – einschließlich der derzeit betriebsbereiten Festplatten und der Festplatten, die während des Sicherungsvorgangs aufgezeichnet wurden. Außerdem können Sie auswählen, welche Objekte (Volumes, denen ein Buchstabe zugewiesen ist) in den Wiederherstellungsprozess einbezogen oder von diesem Prozess ausgeschlossen werden sollen. Das Hauptziel dieses speziellen Bildschirms besteht darin, die Anzahl der Festplatten und die Größe des Quellhosts und der Sicherungsdaten abzugleichen. Es ist auch möglich, einige der Festplatten von diesem Prozess auszuschließen (und dadurch würde jedes damit verbundene Volume rechts neben diesen Listen rot aufleuchten) oder sogar Daten von einem Volume an einem anderen Speicherort wiederherzustellen, aber diese Prozesse können nur von Experten durchgeführt werden, die wissen, was sie tun.

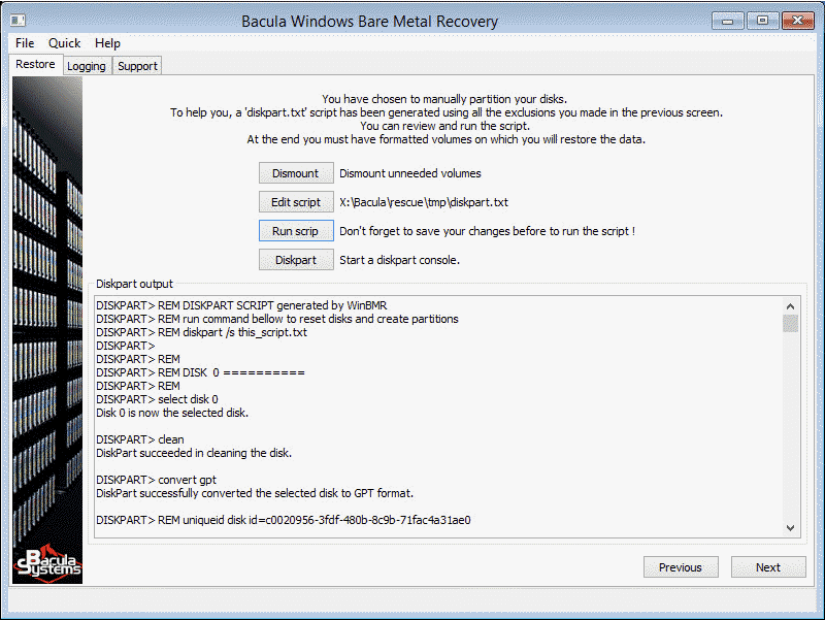

- Ein weiterer Bildschirm mit dem Namen „Manuelle Partitionierung“ wird nur angezeigt, wenn die gleichnamige Option im vorherigen Bildschirm ausgewählt wurde. Er ermöglicht es Benutzern, bei der Partitionierung viel flexibler zu sein, indem alle vorherigen Entscheidungen in der Datei „diskpart.txt“ gespeichert werden, die bei Bedarf bearbeitet werden kann. Die Zuweisung von Laufwerksbuchstaben und das Erstellen/Formatieren von Volumes ist für den Benutzer ein Muss, um diesen bestimmten Bildschirm zu durchlaufen und mit dem Bare-Metal-Wiederherstellungsprozess fortzufahren.

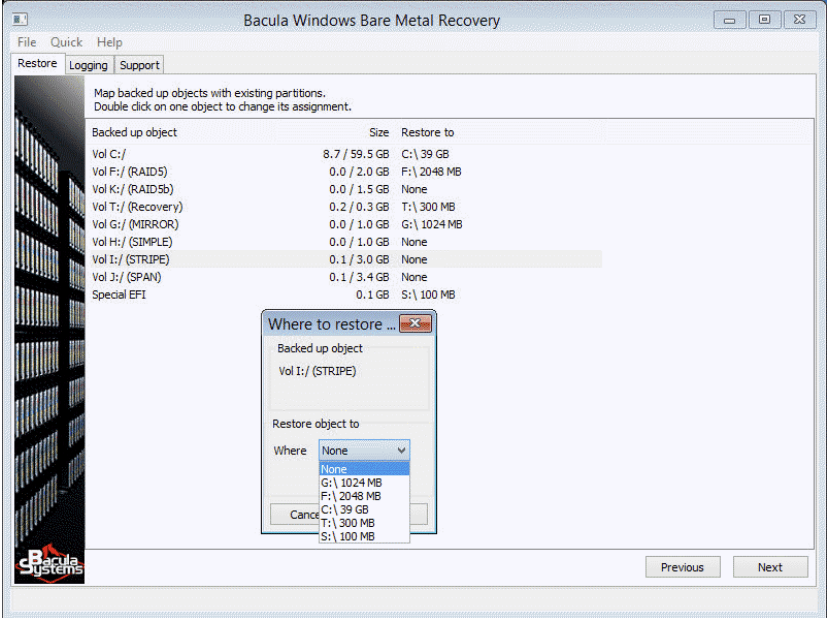

- Die Zuordnung von Datenträgern ist ein weiterer anspruchsvoller Teil dieses Prozesses auf einem anderen Bildschirm des Bacula-Assistenten für die Bare-Metal-Wiederherstellung. Sie ermöglicht es Benutzern, dem Einrichtungsassistenten den genauen Wiederherstellungsort für jeden einzelnen Datenträger mitzuteilen, der aus dem Speicherort der Sicherung abgerufen wird. Die Software ist in der Lage, Datenträger mit identischen Laufwerksbuchstaben zuzuordnen, weshalb eine Änderung nur empfohlen wird, wenn der Benutzer mit den Standardeinstellungen nicht zufrieden ist.

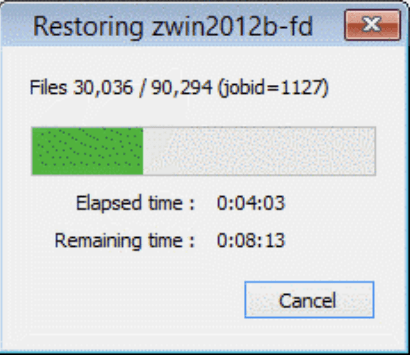

- Schließlich würde der nächste Bildschirm derjenige sein, auf dem der Benutzer den Fortschritt des Wiederherstellungsprozesses sehen kann – mit der verbleibenden und der verstrichenen Zeit sowie den allgemeinen Statusinformationen über den Prozess.

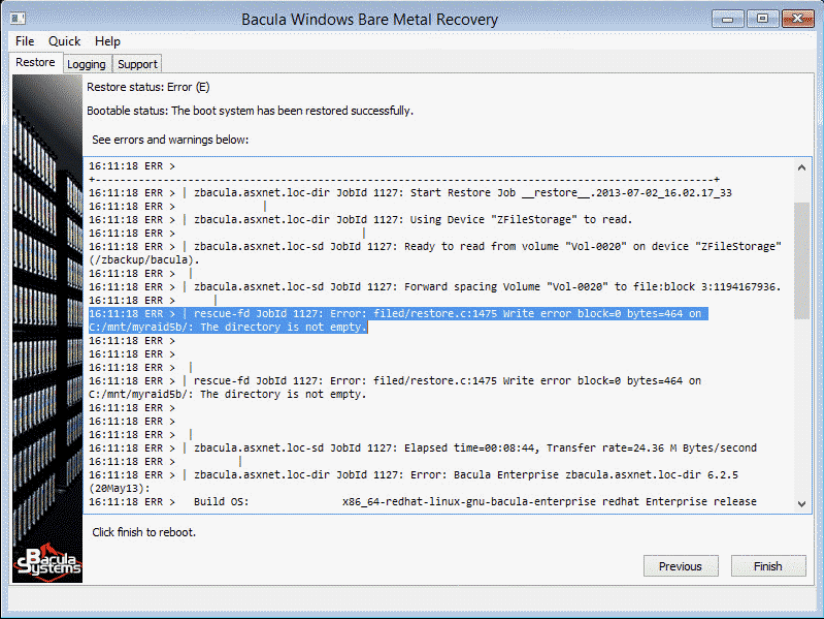

- Der letzte Bildschirm im Bare-Metal-Recovery-Prozess von Bacula zeigt ein detailliertes Protokoll des Wiederherstellungsprozesses, einschließlich detaillierter Zeitstempel und möglicher Fehlermeldungen während und nach Abschluss der Wiederherstellung.

Wie führt man eine Linux-Bare-Metal-Recovery mit Bacula durch?

Bacula bietet zwar eine Reihe von Vorteilen, die nur für Windows-Benutzer gelten, aber es gibt auch eine Reihe von Vorteilen, die sowohl für Windows- als auch für Linux-Geräte gelten, darunter:

- Erstellung bootfähiger ISO-Dateien.

- Klonfunktionen.

- Wiederherstellung auf einem völlig anderen Speichertyp (physisch zu virtuell und umgekehrt).

- Benutzerfreundliche GUI.

- Außergewöhnliche Wiederherstellungsleistung.

Der eigentliche Wiederherstellungsprozess in Bezug auf die Bare-Metal-Wiederherstellung für Linux hat viele Ähnlichkeiten mit der Vorgehensweise unter Windows, aber die anfängliche Einrichtung dauert um ein Vielfaches länger – auch wenn die Logik dahinter ähnlich ist.

Zunächst einmal benötigt das Linux-System zur Bare-Metal-Wiederherstellung während des Bare-Metal-Wiederherstellungsprozesses direkten Kontakt mit dem Bacula-Director, um alle Daten ordnungsgemäß wiederherstellen zu können. Daher muss zuvor eine Console Ressource durch Konfigurieren des Directors eingerichtet werden – mithilfe eines Verfahrens wie dem unten gezeigten.

Console {

Password = bacularescue

CommandACL = *all*

ClientACL = *all*

CatalogACL = *all*

JobACL = *all*

StorageACL = *all*

ScheduleACL = *all*

PoolACL = *all*

FileSetACL = *all*

WhereACL = *all*

# The next two ACLs are required when using

# Bacula Enterprise 8.8.0 and above

UserIdACL = *all*

DirectoryACL = *all*

# This last ACL is available when using

# Bacula Enterprise 8.8.0 and above but is not required

RestoreClientACL = *all*

}

Eine weitere Ressource, die das System für die Durchführung von Bare-Metal-Wiederherstellungsvorgängen benötigt, ist der Rescue Client – das Beispiel für seine Konfiguration ist ebenfalls unten aufgeführt.

Client {

Address = 0.0.0.0 # Will be set automatically by LinuxBMR

Password = bacularescue # USE YOUR OWN PASSWORD

Catalog = MyCatalog

}

Die letzte Ressource, die für einen ordnungsgemäßen Wiederherstellungsvorgang erforderlich ist, ist eine Job-Ressource mit demselben Namen, die keine spezifischen RunScript-Anweisungen enthält. Alle drei dieser Jobs sind erforderlich, damit Daten für eine spätere Wiederherstellung gesichert werden können.

Der nächste allgemeine Schritt ist ebenfalls relativ vertraut – es handelt sich um den Prozess des Herunterladens und Anpassen eines Wiederherstellungsimages in Form einer ISO-Datei. Diese befindet sich im Kundenbereich von Bacula Systems und hat den folgenden Namen:

- LinuxBMR-rescue-amd64-2.0.0.iso

Dieses Image kann je nach persönlicher Präferenz des Kunden entweder auf eine CD/DVD gebrannt oder auf ein bootfähiges USB-Gerät geschrieben werden.

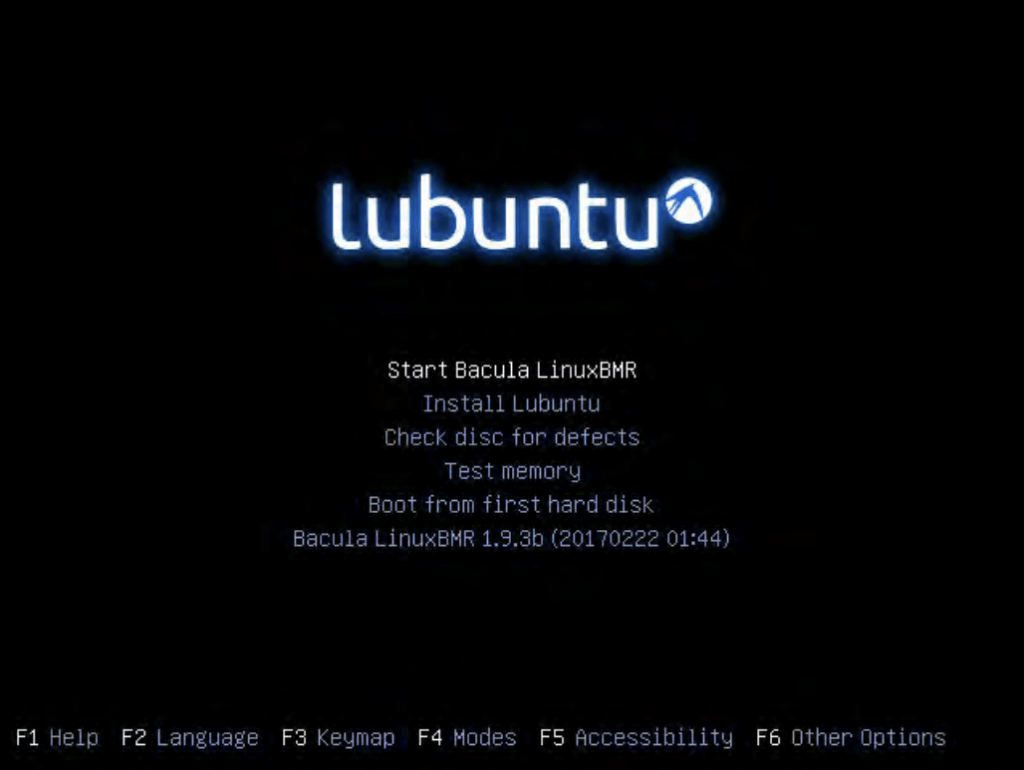

Das Booten mit dem Wiederherstellungsimage ist der erste Schritt in einem tatsächlichen Bare-Metal-Wiederherstellungsprozess und kann je nach Hardwarehersteller unterschiedlich sein, je nachdem, ob Sie auf das BIOS zugreifen müssen, um die Priorität der Bootgeräte zu ändern, oder ob Sie dieses Menü öffnen können, ohne in das BIOS zu wechseln.

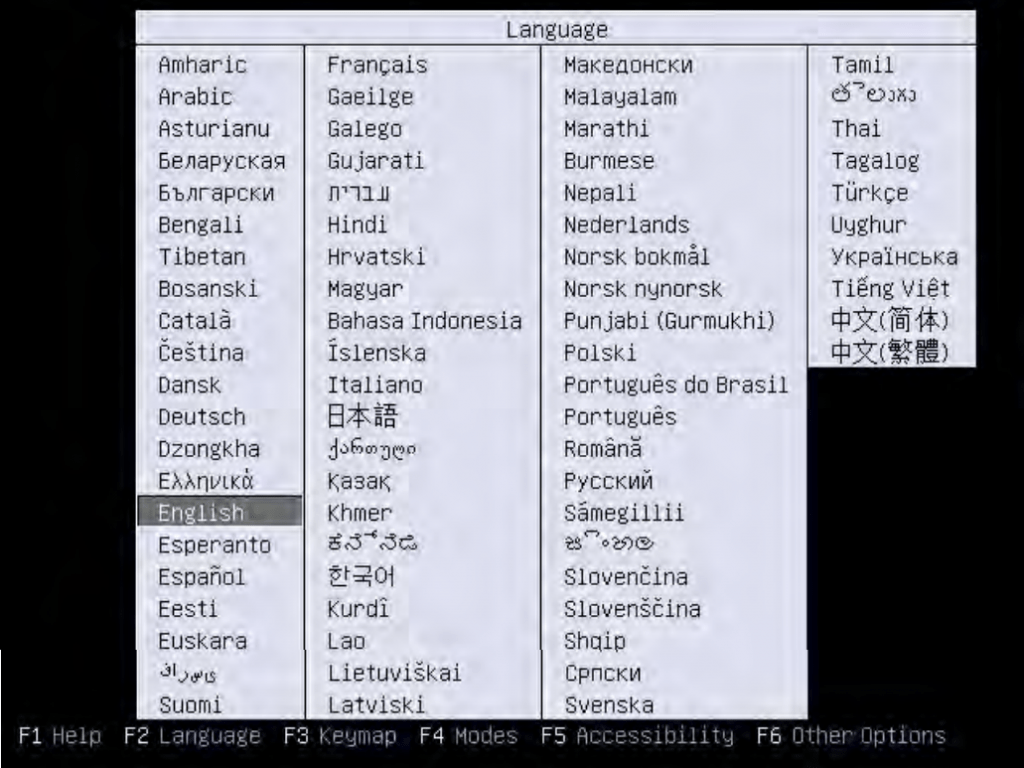

Die erste visuelle Darstellung des Wiederherstellungsprozesses, die ein Kunde sehen kann, ist der Isolinux-Bildschirm zur Sprachauswahl, der in etwa wie im folgenden Beispiel aussehen sollte. Die Navigation erfolgt über die Standard-Pfeiltasten, und die „Auswahl“-Taste ist standardmäßig die Eingabetaste.

Es ist erwähnenswert, dass Sie auf diesem Bildschirm nur die Sprache für Ihre Linux-Desktop-Umgebung auswählen können und dass die einzige Sprache, in der das Bare-Metal-Recovery-Tool von Bacula funktioniert, Englisch ist. Nachdem Sie die Sprache aus der obigen Liste ausgewählt haben, werden Sie zum Bare-Metal-Recovery-Boot-Bildschirm weitergeleitet, wie unten dargestellt.

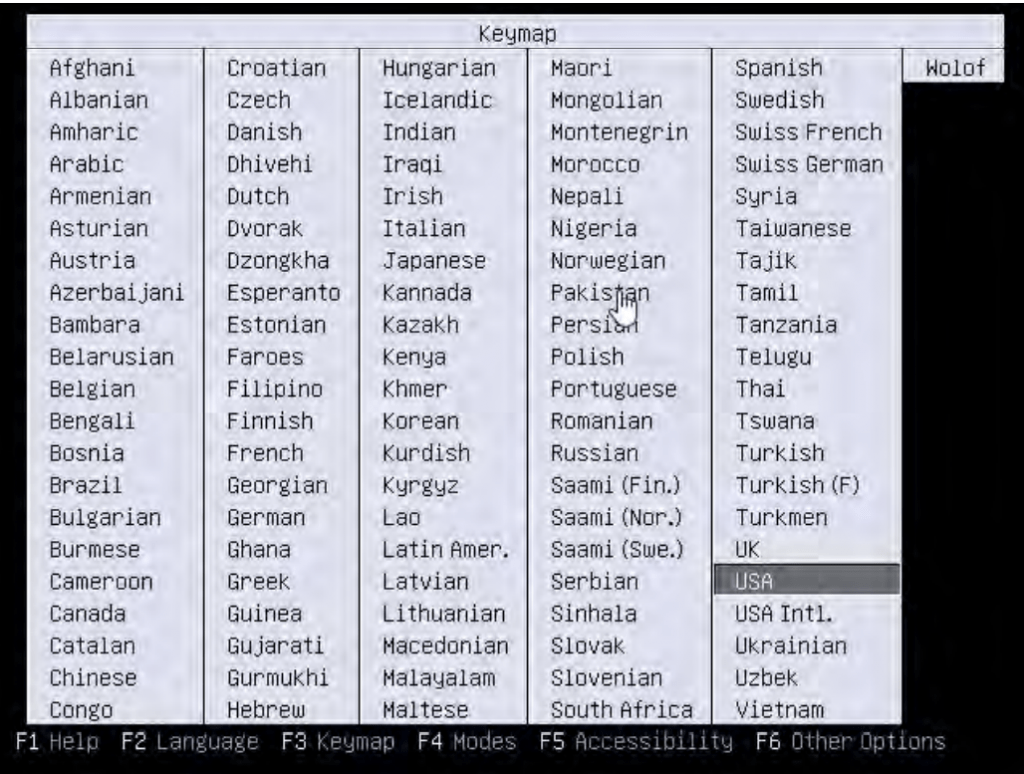

Es gibt jedoch noch eine weitere Aufgabe, die hier erledigt werden muss, und zwar die Auswahl des richtigen Layouts für die Tastaturbelegung. Dies kann durch Drücken von F3 auf derselben Seite und Auswahl des vom Kunden bevorzugten Layouts mit „Enter“ erfolgen.

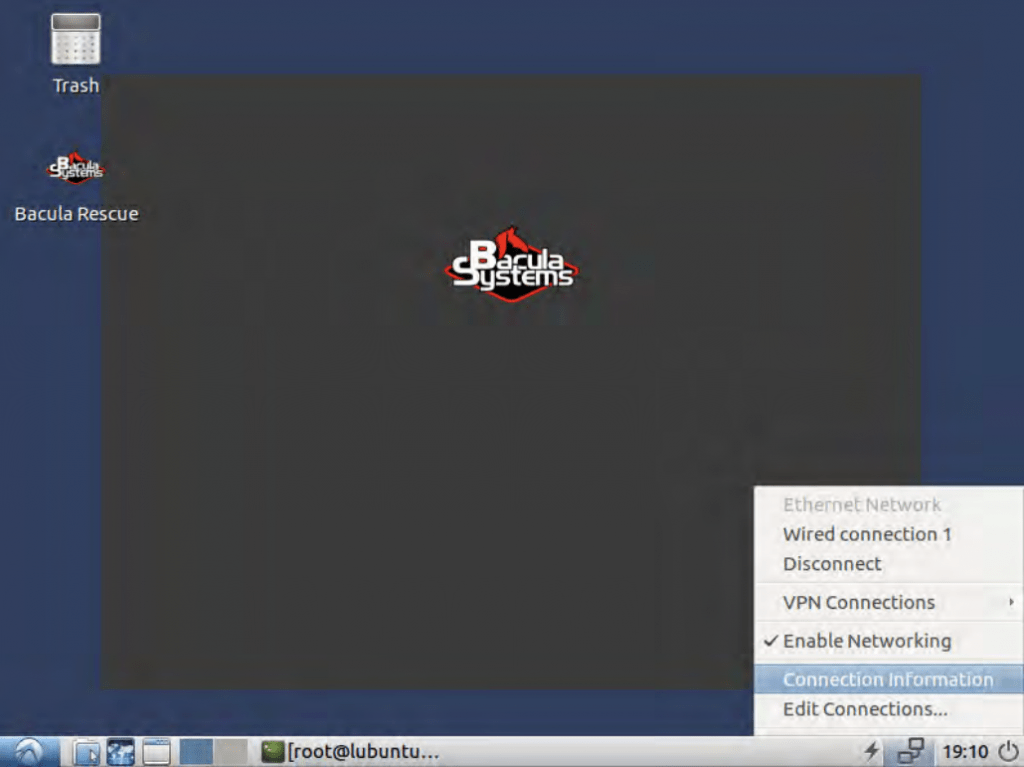

Sobald die Einstellungen für die Tastaturbelegung definiert wurden, erscheint wieder der Bare-Metal-Recovery-Startbildschirm. Durch Auswahl der Option „Start Bacula LinuxBMR“ wird die grafische Desktop-Umgebung gestartet, um mit der Bare-Metal-Recovery-Aufgabe fortzufahren. Sobald die grafische Benutzeroberfläche vollständig geladen ist, wird empfohlen, zu überprüfen, ob die Netzwerkeinstellungen der Umgebung korrekt sind, da möglicherweise nach dem Laden dieser neuen Umgebung alles zurückgesetzt wurde. Um das Fenster „Netzwerkeinstellungen“ zu öffnen, muss der Benutzer auf das Netzwerksymbol in der Linux-Umgebung links neben der Uhr am unteren Bildschirmrand klicken und dann „Verbindungsinformationen“ auswählen.

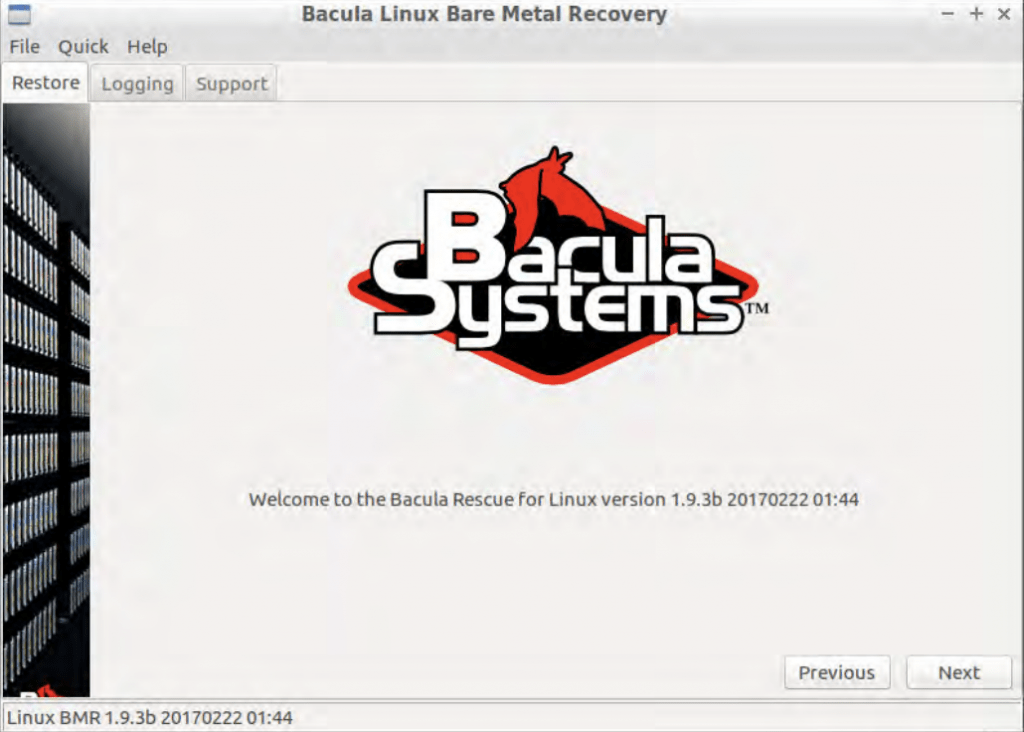

Das Symbol „Bacula Rescue“ ist der Ausgangspunkt für den Bare-Metal-Recovery-Prozess, sobald die richtige Netzwerkkonfiguration sichergestellt ist. Von nun an werden viele der Menüs den Beispielen aus dem Windows-Bare-Metal-Recovery-Handbuch ähneln, beginnend mit dem „Willkommens“-Bildschirm, wie unten dargestellt.

Die restlichen Bildschirme des Assistenten für die Bare-Metal-Wiederherstellung werden in numerischer Reihenfolge angezeigt, um das Leseverständnis zu erleichtern.

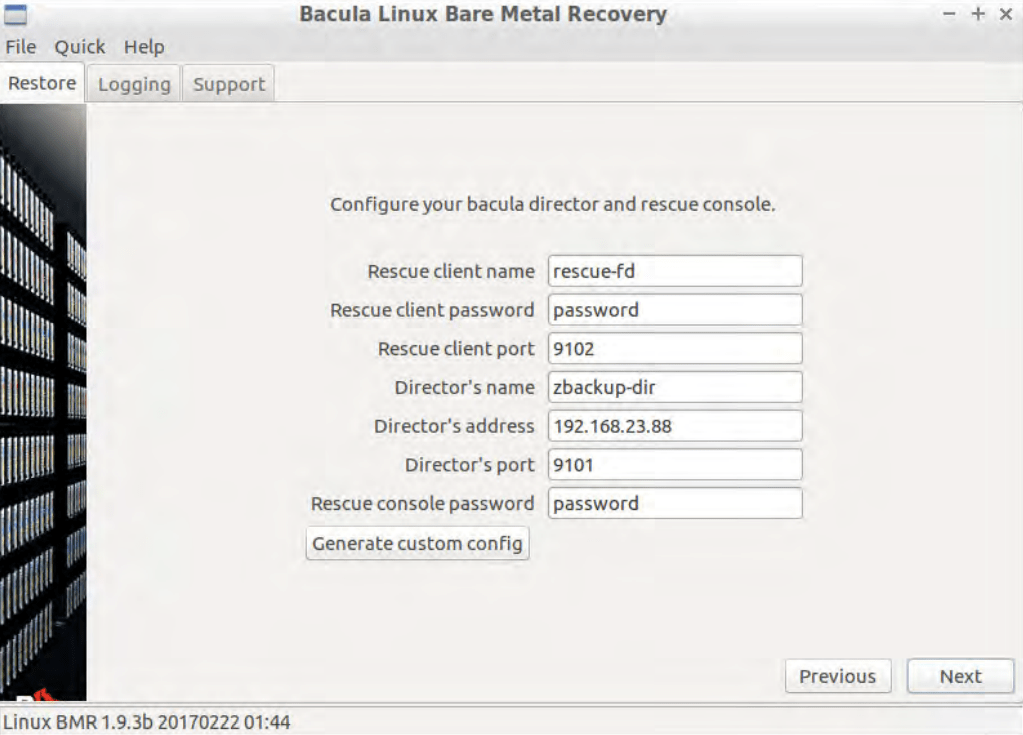

- Die erste Seite, die ein Client nach dem „Willkommen“-Bildschirm sieht, ist die Seite für die Ersteinrichtung, die die Kombination aus Namen und Passwort des Clients, die Kombination aus Namen und Adresse des Direktors und vieles mehr enthält. Alle diese Parameter werden direkt aus der ISO-Datei geladen und hätten zuvor (mithilfe der Ressource Client, die im ersten Schritt dieses Prozesses erstellt wurde) geändert werden können – und es ist auch möglich, sie genau auf diesem Bildschirm zu ändern.

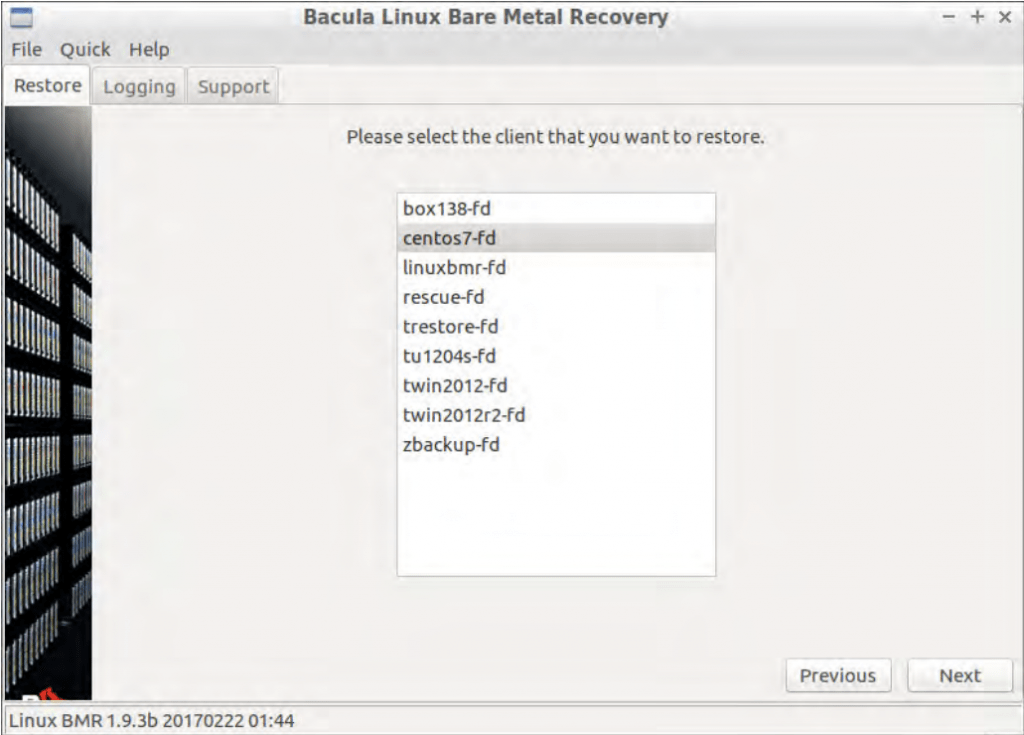

- In diesem Schritt überprüft das System, ob der Client-Daemon ausgeführt wird und ob er vom Director aus zugänglich ist. Wenn auch nur ein einziger Fehler auftritt, kann der Prozess nicht fortgesetzt werden. Wenn ein Client diesen Bildschirm passiert, bedeutet dies, dass alle diese Parameter korrekt konfiguriert wurden. Der folgende Bildschirm zeigt eine Liste der Clients, die der Director erkennen kann, und der Client muss einen auswählen, um fortzufahren.

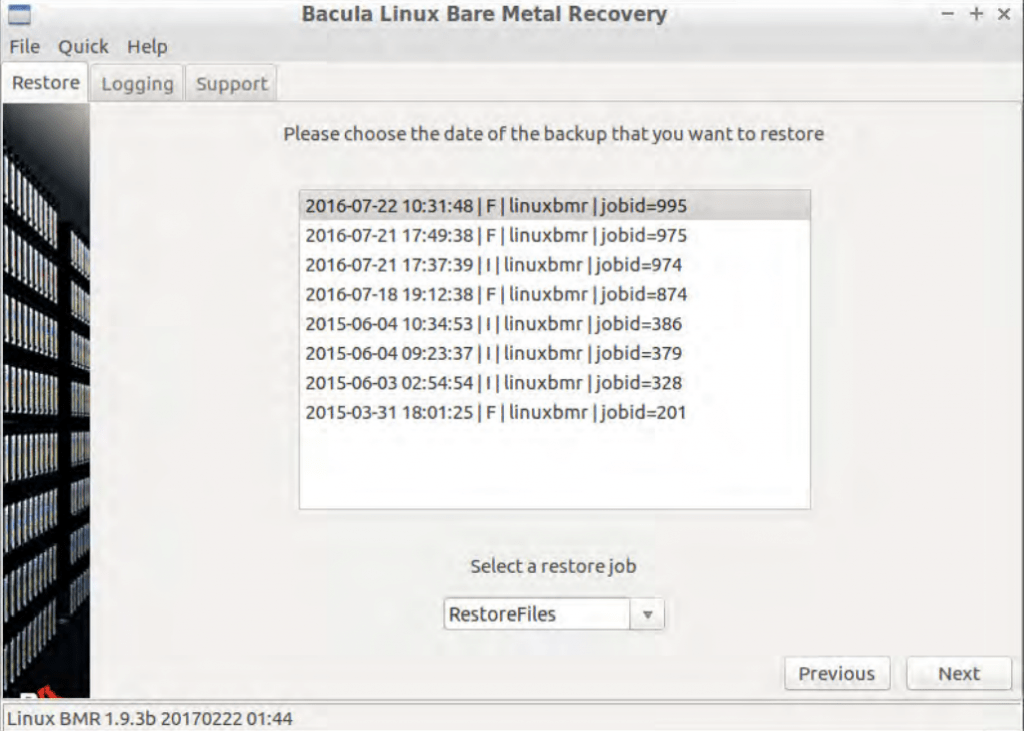

- Auf dem nächsten Bildschirm werden verschiedene Sicherungen angezeigt, die unter dem ausgewählten Client erstellt wurden – und der Client müsste eine BMR-fähige Sicherung auswählen, um fortzufahren. Der Status der Sicherung wird durch einen Großbuchstaben nach dem Datum der Sicherung angezeigt (wobei F eine abgeschlossene Sicherung bedeutet), und ein linuxbmr-Feld zeigt an, ob die betreffende Sicherung für eine Bare-Metal-Wiederherstellung verwendet werden kann oder nicht. Wenn für den ausgewählten Client keine Sicherungen erstellt wurden, wird eine Fehlermeldung angezeigt und der Client wird zum Bildschirm „Client“ zurückgeschickt, ohne dass er fortfahren kann.

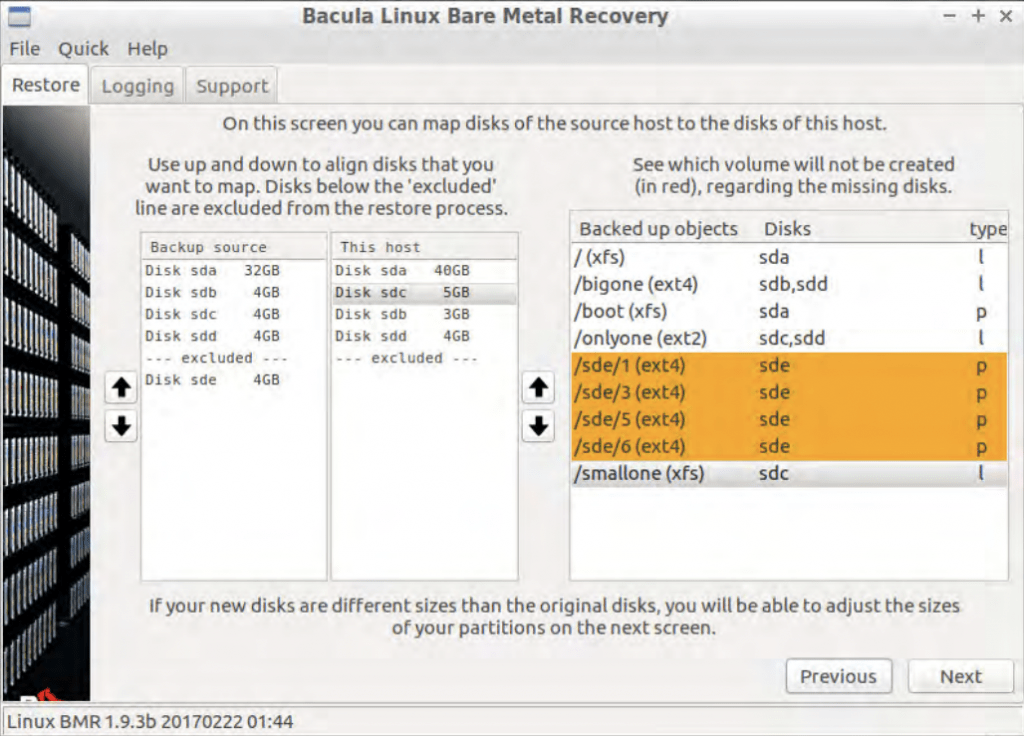

- Hier beginnt der schwierigere Teil der Einrichtung. Sobald eine geeignete BMR-fähige Sicherung ausgewählt wurde, lädt das Tool die Informationen zum Festplattenlayout vom Quellhost, um dieses Layout auf dem Zielhost zu reproduzieren. Anschließend werden die Daten aus der Sicherung auf dem Zielhost wiederhergestellt und der Bootloader als letzter Schritt des Prozesses konfiguriert. Die Festplattenzuordnung ist der erste Teil dieses Prozesses – dabei muss ein Benutzer sicherstellen, dass jede Festplatte des Quellhosts einer Festplatte des Zielhosts zugewiesen wird. Eine relativ einfache Benutzeroberfläche ermöglicht verschiedene Regeln für die Festplattenzuweisung. Außerdem besteht die Möglichkeit, ein oder mehrere Volumes direkt aus dem Prozess zu entfernen, sodass sie während der Bare-Metal-Wiederherstellung nicht wiederhergestellt werden.

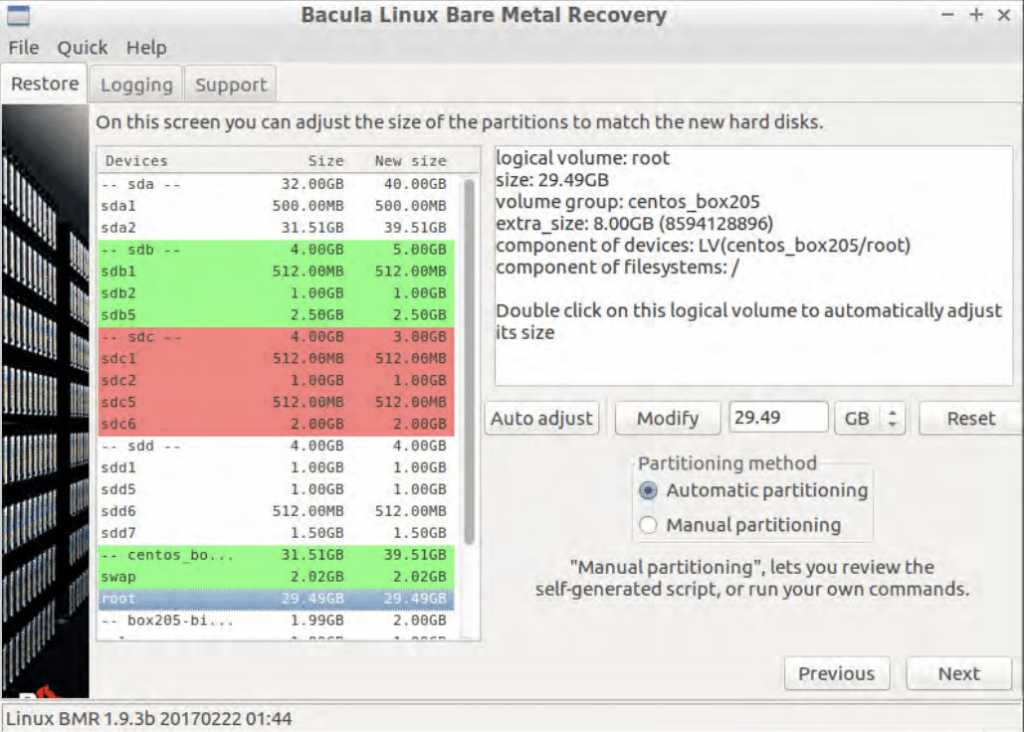

- Sobald die Festplattenpartitionen eingerichtet wurden, können diese Partitionen auf einem weiteren Bacula-Bildschirm pro Partition geändert und angepasst werden. Das Hinzufügen oder Entfernen von Partitionen ist in dieser Phase nicht möglich. Die einzige Option besteht darin, sie anzupassen. Grün gefärbte Partitionen haben noch zusätzlichen Speicherplatz, während rote Partitionen überfüllt sind und verkleinert werden müssten, damit der Bare-Metal-Wiederherstellungsprozess fortgesetzt werden kann.

- In Bacula Linux Bare Metal Recovery stehen zwei Partitionierungsmethoden zur Verfügung – automatisch und manuell. Bei der automatischen Partitionierung wird versucht, vorhandene Partitionen ohne Eingaben des Clients neu anzuordnen. Auf diese Weise kann ein einzelner Schritt dieser Anleitung übersprungen werden. Für einen individuelleren Ansatz kann die manuelle Partitionierung gewählt werden, die zum folgenden Bildschirm führt. Ein erfahrener Benutzer kann diesen Bildschirm verwenden, um bestimmte Partitionsregeln oder -beschränkungen manuell zu ändern, was später mehr Flexibilität ermöglicht.

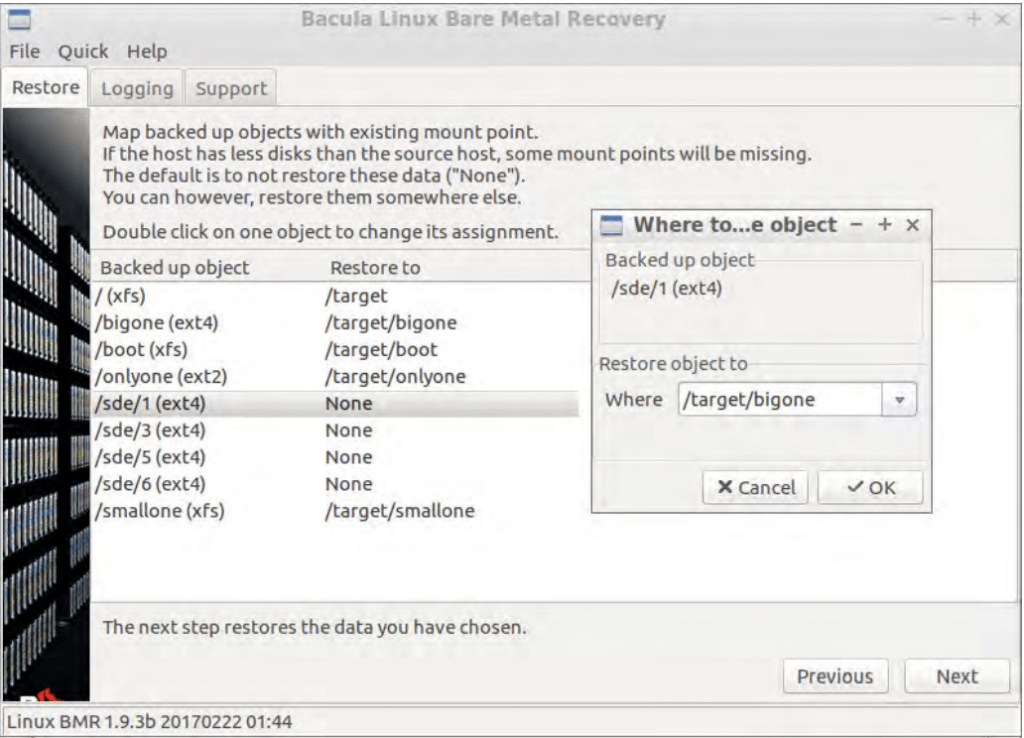

- Ein letzter Schritt vor Beginn der Wiederherstellung besteht darin, die Volumes aus der Sicherung mit den neu partitionierten Volumes auf dem Zielhost abzugleichen. Durch Doppelklicken auf jede „none“-Position in der Kategorie „Restore to“ können Benutzer angeben, wo dieses bestimmte Objekt wiederhergestellt werden soll.

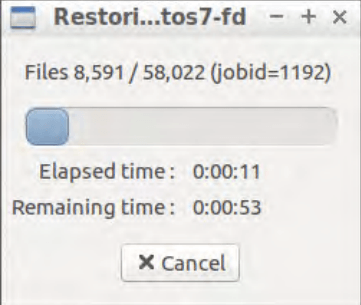

- Der nächste Teil des Prozesses ist die gesamte Wiederherstellungsprozedur, die mit einem Statusbildschirm überwacht werden kann, wie im folgenden Beispiel dargestellt. Dieses Fenster zeigt die verstrichene Zeit, die geschätzte verbleibende Zeit sowie den allgemeinen prozentualen Status des Wiederherstellungsprozesses an.

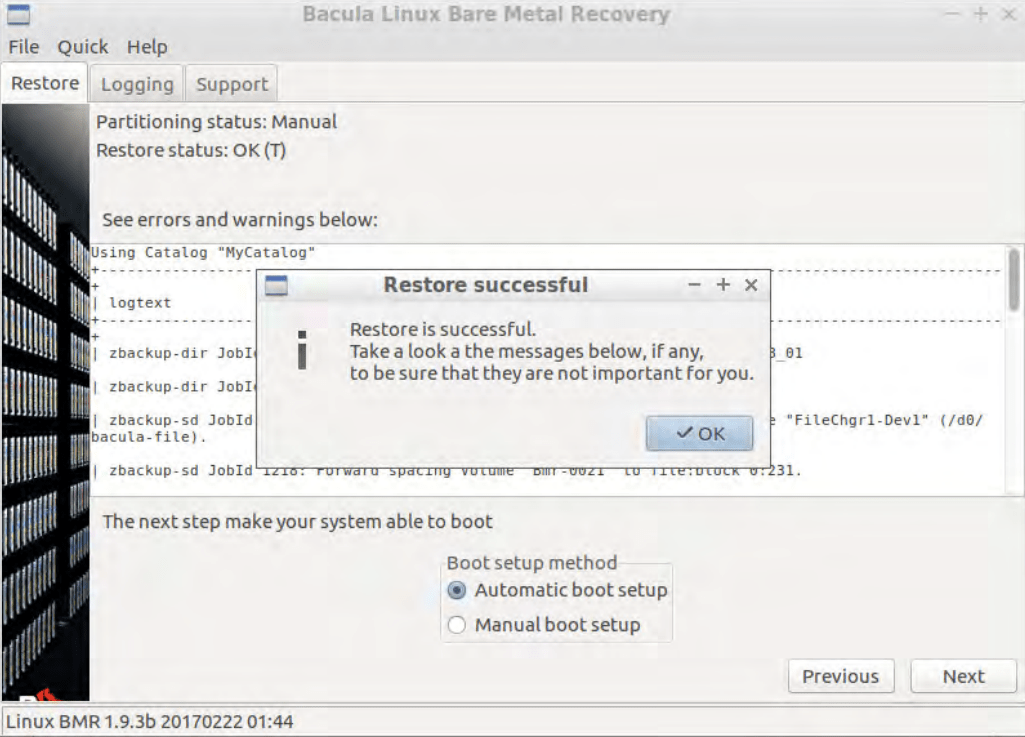

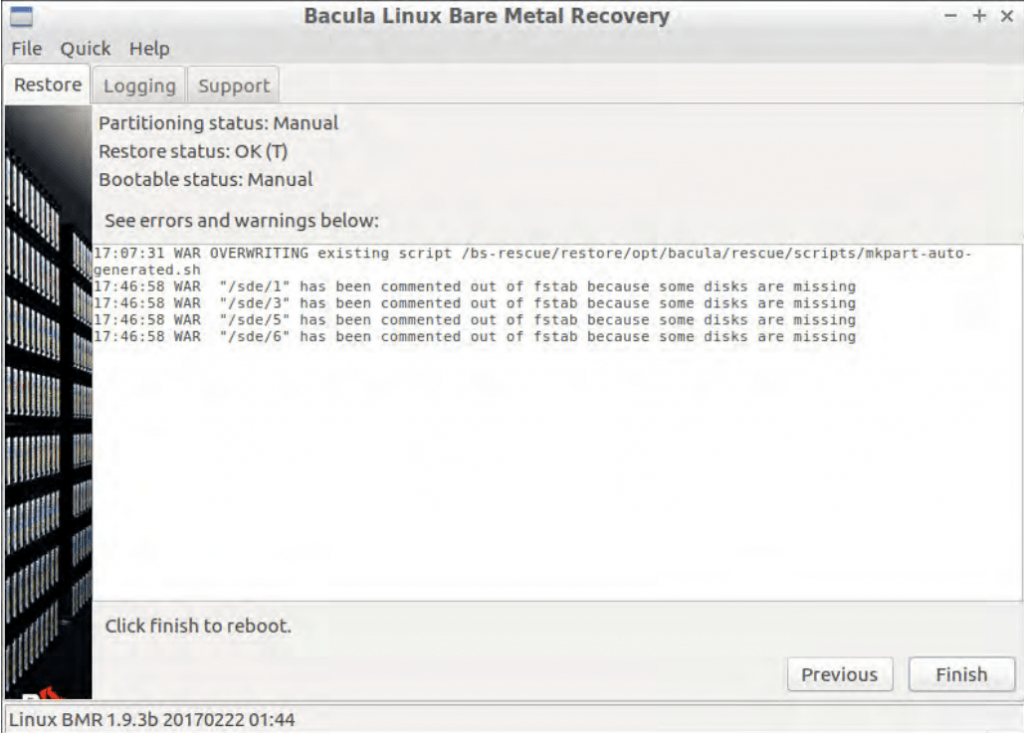

- Der Wiederherstellungsprozess ist jetzt technisch abgeschlossen, aber es sind noch einige weitere Vorgänge durchzuführen. Zunächst einmal ist das folgende Bild der Bildschirm, der angezeigt wird, wenn der Hauptwiederherstellungsvorgang abgeschlossen ist. Es zeigt eine „Erfolgsmeldung“ und ein allgemeines Protokoll der Fehler und anderer Probleme, die während der Wiederherstellungsphase aufgetreten sind, falls vorhanden. Der letzte Schritt des Bare-Metal-Recovery-Prozesses ist die Durchführung des Boot-Setups – dies erfolgt auf ähnliche Weise wie die Partitionierung im obigen Beispiel. Es sind zwei verschiedene Ansätze möglich – automatisch und manuell. Beim automatischen Boot-Setup-Prozess kann das Plugin versuchen, alles für den Client einzurichten, während der manuelle Prozess einem erfahrenen Benutzer ein hohes Maß an Anpassungsmöglichkeiten bietet.

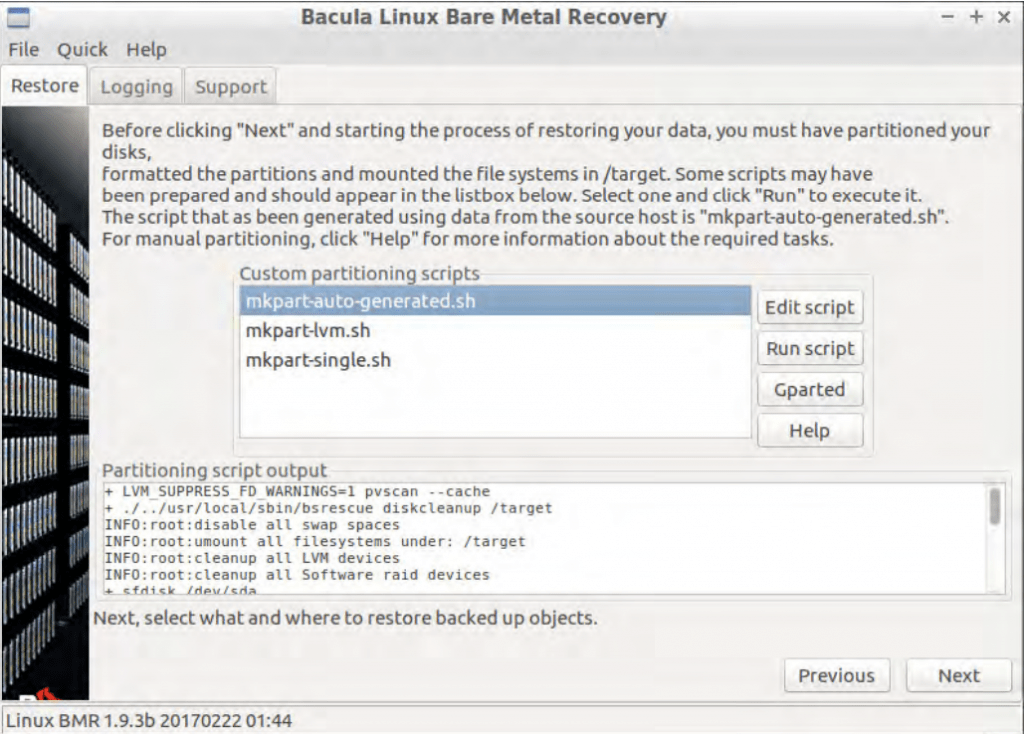

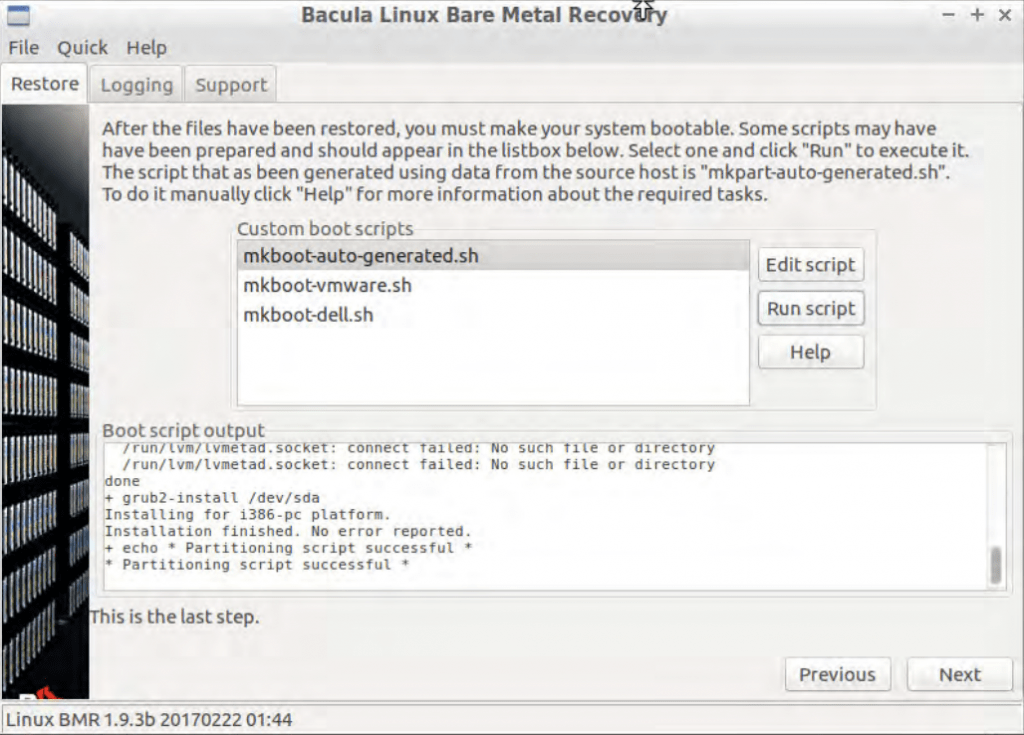

- Wenn die automatische Boot-Einrichtung gewählt wurde, fährt der Client direkt mit dem nächsten und letzten Bildschirm des Bacula-Assistenten fort. Wenn stattdessen die manuelle Boot-Einrichtung gewählt wurde, sieht der Benutzer einen zusätzlichen Bildschirm, der dem in Bild 7 ähnelt – mit mehreren Boot-Skripten, die angepasst und/oder gestartet werden können, wobei ein weiteres Segment eines Fensters für die Ausgabe der Boot-Skript-Ergebnisse vorgesehen ist.

- Nach Abschluss des Boot-Setup-Vorgangs wird allen Benutzern der letzte Bildschirm des Bacula Linux Bare Metal Recovery-Assistenten angezeigt, der eine Liste der Fehler und Warnungen enthält, die während oder nach dem Wiederherstellungsprozess erkannt wurden. Der letzte Schritt in dieser Anleitung ist das Klicken auf „Fertigstellen“.

Fazit

Die Wiederherstellung von Bare-Metal-Systemen ist ein wesentlicher Bestandteil des Notfallwiederherstellungsplans eines jeden Unternehmens – eine Reihe von Richtlinien und Verfahren, die erstellt wurden, um potenzielle datenbezogene Probleme wie Cyberangriffe, Datenbeschädigung, Datendiebstahl usw. zu mindern oder zu verhindern. Eine Vorlage für einen Notfallwiederherstellungsplan ist für die Erstellung dieser Pläne von entscheidender Bedeutung, da diese Pläne und Strategien in der Regel etwas kompliziert sind und es lange dauern kann, sie von Grund auf manuell zu erstellen. Bacula bietet eine Lösung mit einer ungewöhnlich breiten Palette an Funktionen. Was es jedoch von anderen Lösungen unterscheidet, ist seine zusätzliche Skalierbarkeit und außergewöhnlich hohe Sicherheit. Aus diesem Grund verlassen sich die sicherheitsbewusstesten Organisationen, wie z. B. die größte Verteidigungsorganisation des Westens, auf Bacula. Weitere Informationen darüber, warum und wie Sie Ihre Sicherung und Wiederherstellung vor Angriffen schützen können, finden Sie hier.