Definición y tipos de copias de seguridad en red. Los retos y características más populares.

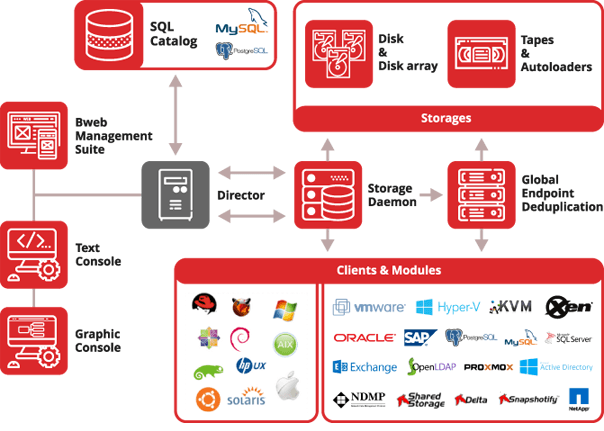

La copia de seguridad en red es el proceso de replicar y hacer una copia de seguridad de todos los datos o de algunos seleccionados, de los dispositivos finales y de los nodos de la red en una única red de computadores destino. Un enfoque ligeramente diferente de la copia de seguridad en red la considera un sistema complejo que envía datos específicos desde los clientes de copia de seguridad (ordenadores individuales o redes internas) a un servidor de copia de seguridad (público o privado).

Tampoco es raro que las soluciones de copia de seguridad en red más completas ofrezcan funciones de gestión de los medios de copia de seguridad a través de la red, lo que es casi una necesidad para las empresas que aprovechan los dispositivos de almacenamiento conectados a la red (NAS).

Algunos de los retos más comunes de las copias de seguridad de la red son:

- Abrir archivos;

- Velocidad de transmisión de datos en la conexión de red;

- Hardware de red antiguo, poco fiable y anticuado;

- Niveles de seguridad de los archivos de red con datos de respaldo.