Contents

- Qu’est-ce que la règle des 3-2-1 et pourquoi certains pensent qu’elle n’est plus suffisante ?

- La règle des 3-2-1

- La pression grandissante du progrès technologique

- Nouvelles versions et modifications de la stratégie de sauvegarde 3-2-1

- La règle des 3-1-2 et l’essor des sauvegardes en nuage

- La règle 3-2-2 et la première modification réussie de la stratégie originale

- La règle des 3-2-3 et le rôle croissant du stockage hors site

- La règle 3-2-1-1 ; les concepts d’immuabilité et d’air gapping

- La règle des 3-2-1-1-0 et la définition des tests de sauvegarde

- Comparaison de la stratégie de sauvegarde 3-2-1 avec ses alternatives

- Conclusion

- Questions fréquemment posées

- Quelle est la plus grande différence entre la règle de sauvegarde 3-2-1 et ses variantes ?

- Existe-t-il une stratégie de sauvegarde unique qui puisse être considérée comme la meilleure pour tout le monde ?

- Quelles sont les meilleures pratiques pour une meilleure gestion des sauvegardes parallèlement à la stratégie de sauvegarde 3-2-1 (ou autre) ?

Qu’est-ce que la règle des 3-2-1 et pourquoi certains pensent qu’elle n’est plus suffisante ?

La règle des 3-2-1 en matière de sauvegarde (souvent appelée « stratégie » également) est l’un des conseils les plus essentiels dans le domaine de la protection des données depuis de multiples années. En fait, de nombreuses entreprises qui n’ont pas adopté cette stratégie de bonnes pratiques ont fini par le regretter. En effet, en partie à cause des idées fausses du secteur concernant la sécurité des données dans le cloud, certaines organisations continuent aujourd’hui à avoir une faiblesse importante dans leur stratégie de sauvegarde. En conséquence, nombre d’entre elles en paieront probablement, malheureusement, le prix un jour ou l’autre.

La règle des 3-2-1

La version originale de la stratégie de sauvegarde 3-2-1 a été créée par le photographe Peter Krogh. Elle est également considérée comme l’expansion de la stratégie de sauvegarde sur bande de base (qui consiste à prendre une seule copie du support et à la stocker à l’aide d’un stockage sur bande, en créant un deuxième emplacement de stockage de données hors site pour la sauvegarde).

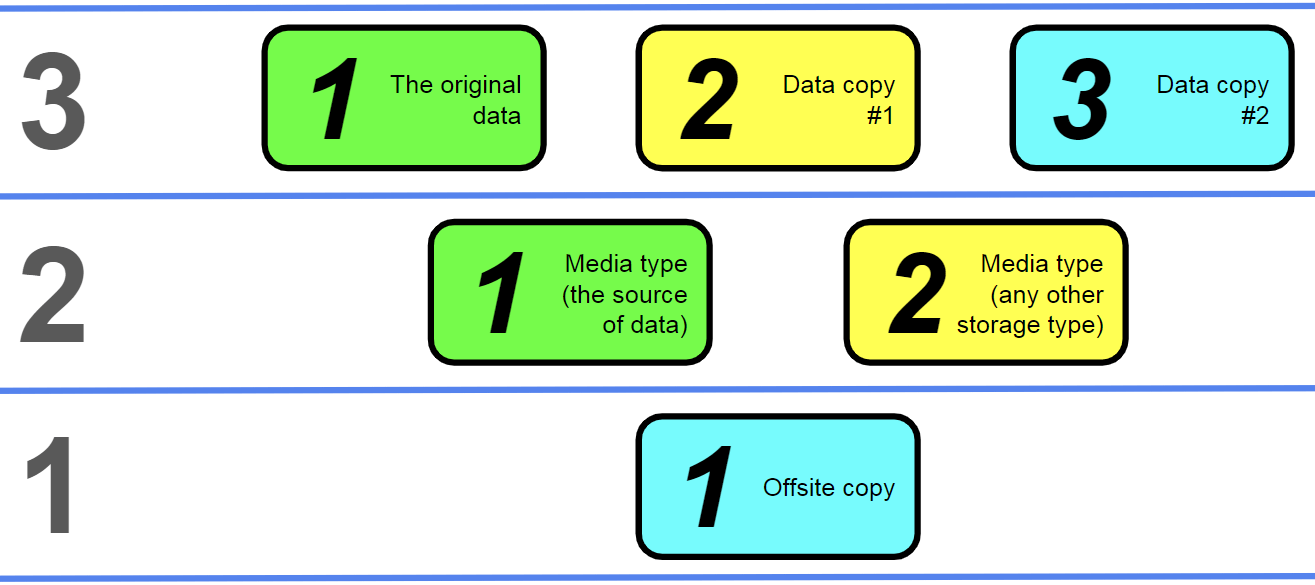

Sa description était extrêmement simple :

- Il devrait toujours y avoir trois copies des données (en comptant la version originale).

- Ces copies doivent être stockées en utilisant deux types de supports de stockage différents.

- Au moins une de ces copies doit être stockée hors site (physiquement et géographiquement séparée du reste).

Cette règle de sauvegarde offre un nombre impressionnant d’avantages à tout utilisateur qui ne dispose pas d’une stratégie de sauvegarde structurée. Elle permet d’atténuer les risques multiples de perte de données, d’améliorer les capacités de l’entreprise en termes de reprise après sinistre, de renforcer la protection des données contre les défaillances matérielles et logicielles, et bien d’autres choses encore.

La règle 3-2-1 est à la fois simple et efficace. Elle crée un filet de protection au-dessus de la copie originale des données qui les protège des catastrophes naturelles (copie hors site), de la suppression accidentelle ou de la corruption (deuxième copie à côté de l’original), etc. En fait, elle a eu un tel impact à l’époque qu’elle a été mentionnée dans l’une des publications collaboratives entre le National Institute of Standards and Technology (NIST) et le National Cybersecurity Center of Excellence (NCCoE) en tant que tactique de protection des données recommandée.

L’histoire et le succès de la règle 3-2-1 ne s’arrêtent pas là. La réalité moderne de la protection des données exige que toutes les mesures de protection évoluent et s’adaptent au fil du temps pour suivre le rythme de développement des ransomwares et d’autres types de logiciels potentiellement désastreux – et il en va de même pour la règle 3-2-1. Parmi les changements notables et pertinents survenus dans le monde de l’informatique depuis l’avènement de la règle 3-2-1, on peut citer le développement du Cloud et le danger accru que représentent les acteurs de la menace, les logiciels malveillants et les ransomwares, et même la reconnaissance d’un risque accru d’attaque de la part d’une personne malhonnête interne à l’organisation.

C’est en partie ainsi que sont nées plusieurs interprétations de cette règle de sauvegarde, notamment :

- 3-2-1-1

- 3-2-1-1-0

- 4-3-2

Bien entendu, cette liste est loin d’être exhaustive et les administrateurs de systèmes peuvent avoir leurs propres variantes. En tant que tel, notre objectif est d’expliquer l’objectif et la stratégie derrière chacune des variations de règles de sauvegarde suivantes, tout en débattant de la question de savoir s’il existe une stratégie de sauvegarde unique qui est objectivement la meilleure option pour tout le monde.

La pression grandissante du progrès technologique

Le monde technologique a évolué depuis l’apparition de la règle 3-2-1, par exemple avec un volume de stockage de données toujours plus important et la disponibilité des services en nuage. Toutefois, cette évolution s’est accompagnée d’une gamme plus sophistiquée de considérations et même de menaces pour les données d’une organisation – qu’elles soient personnelles ou d’entreprise :

- L’essor de technologies plus récentes et plus efficaces, combiné à la nécessité de maintenir l’état actuel des technologies existantes. Les « coûts irrécupérables » liés à la maintenance des anciens types de stockage, tels que les bibliothèques optiques ou les anciens lecteurs de bandes, peuvent être extrêmement élevés et ne pas valoir les ressources qu’ils absorbent dans le budget. Remarque : il ne s’agit pas de dire que les bandes modernes ne sont pas utiles. En réalité, c’est tout le contraire. La technologie des bandes modernes est bien plus avancée que ne le pensent de nombreuses personnes, et généralement bien plus durable que les disques pour les gros volumes de données.

- L’explosion de la popularité de technologies telles que la déduplication peut réduire considérablement les besoins en espace de stockage pour les sauvegardes. Dans le même temps, la déduplication peut augmenter considérablement le temps (et le risque) nécessaire pour restaurer une de ces sauvegardes, c’est pourquoi elle n’est peut-être pas la mieux adaptée aux entreprises dont les RTO et RPO sont exigeants.

- Un autre exemple est l’adoption continue et croissante du stockage en nuage, qui est parfaitement logique dans le contexte de la règle 3-2-1. Aujourd’hui, le cloud est souvent utilisé comme le « 1 » de la règle 3-2-1 (alors qu’auparavant, il s’agissait plutôt de la bande hors site). Toutefois, la sécurité et la fiabilité réelle du stockage dans le nuage de tiers sont extrêmement difficiles à vérifier de manière approfondie, et ce type de stockage engendre également un certain nombre de problèmes qui lui sont propres – notamment des limitations de la bande passante, des modèles de redondance discutables, etc.

- Il y a aussi la menace toujours croissante des ransomwares. Cela pourrait bien être la plus grande raison de toutes, sachant que les ransomwares représentaient au moins 68 % de toutes les cyberattaques d’ici à la fin 2022. Dans ce contexte, le ransomware devient quelque chose qu’il est très difficile d’ignorer, et la tactique traditionnelle du 3-2-1 ne suffirait pas à sauver une entreprise d’une version plus moderne du ransomware qui peut détecter et chiffrer les sauvegardes avant d’altérer la copie originale du fichier.

Bien entendu, il ne s’agit là que d’une fraction de tous les nouveaux développements et technologies qui peuvent affecter l’efficacité d’une tactique de sauvegarde traditionnelle 3-2-1. Il y a beaucoup d’autres problèmes qui ne sont même pas si affectés par la modification des stratégies de sauvegarde existantes – comme la nécessité de gérer des centaines et des milliers de sauvegardes à long terme.

Cependant, cela montre bien que le monde évolue à un rythme alarmant, et c’est pourquoi même les recommandations les plus élémentaires doivent évoluer pour rester pertinentes et efficaces.

Nouvelles versions et modifications de la stratégie de sauvegarde 3-2-1

Depuis la règle 3-2-1 originale, il y a eu différentes variations du thème qui ont été utilisées d’une manière ou d’une autre depuis lors. Certaines de ces stratégies sont officiellement reconnues dans une certaine mesure, tandis que d’autres ne sont pour l’essentiel qu’une nouvelle explication de technologies existantes utilisant des conventions de dénomination familières.

La règle des 3-1-2 et l’essor des sauvegardes en nuage

Des variantes d’une stratégie de sauvegarde 3-2-1 traditionnelle apparaissent depuis un certain temps déjà, et toutes les options ne sont pas considérées comme des variantes. Par exemple, la montée en popularité des fournisseurs de stockage en nuage a conduit à une vaste expansion de la règle de sauvegarde dite 3-1-2.

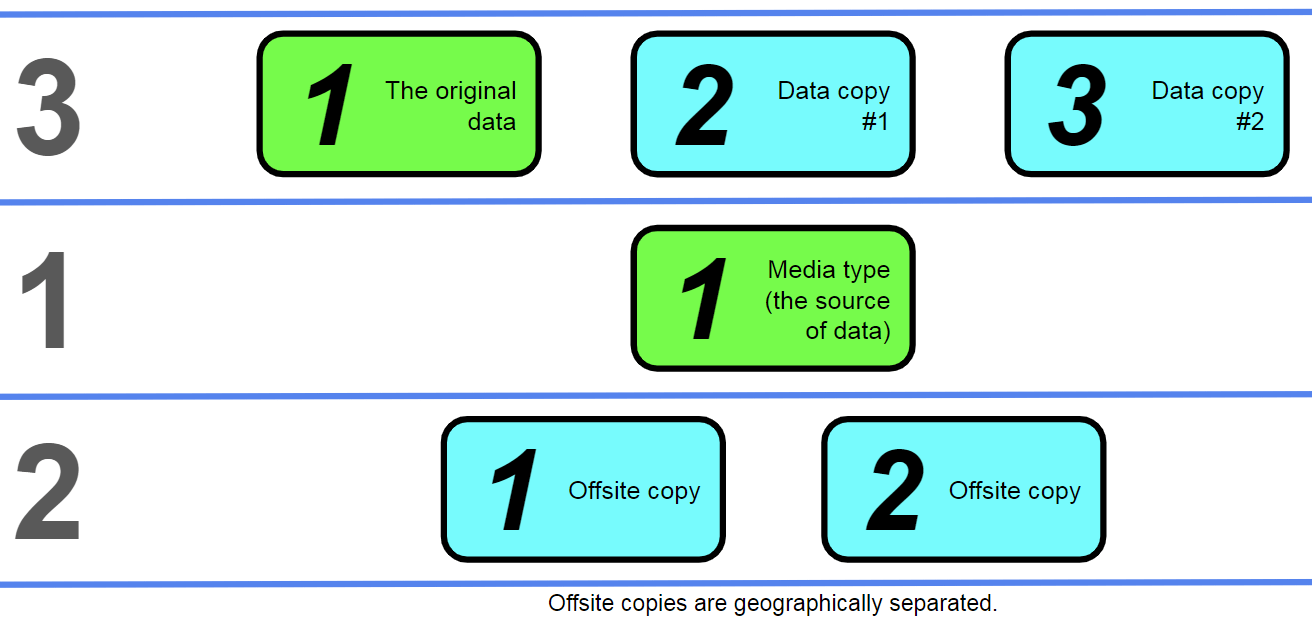

Suivant la même convention d’appellation qu’auparavant, la règle de sauvegarde 3-1-2 crée toujours trois copies de sauvegarde, mais n’utilise qu’un seul type de support connu (la version originale des données stockées sur disque ou d’une autre manière) et crée deux copies hors site.

Dans ces scénarios, le « nuage » éphémère ne peut pas être considéré comme un type de stockage de médias (puisque tous les fournisseurs de stockage en nuage ne partagent pas ce type d’informations), c’est pourquoi il n’est pas pris en compte dans le « nom » de la stratégie.

Il est important de mentionner que tous les fournisseurs de services de stockage en nuage ne peuvent pas stocker les informations d’un client dans deux lieux géographiquement séparés, et ce type de sujet doit être vérifié au cas par cas.

Certains utilisateurs de l’informatique en nuage ont demandé aux fournisseurs de stockage en nuage de fournir deux copies différentes des données, estimant qu’ils n’avaient pas confiance dans leurs mesures de sécurité. Toutefois, cela est loin d’être vrai, car la séparation géographique est une excellente protection contre les catastrophes naturelles et industrielles que le fournisseur de services de stockage en nuage ne serait pas en mesure d’arrêter de quelque manière que ce soit.

La règle 3-2-2 et la première modification réussie de la stratégie originale

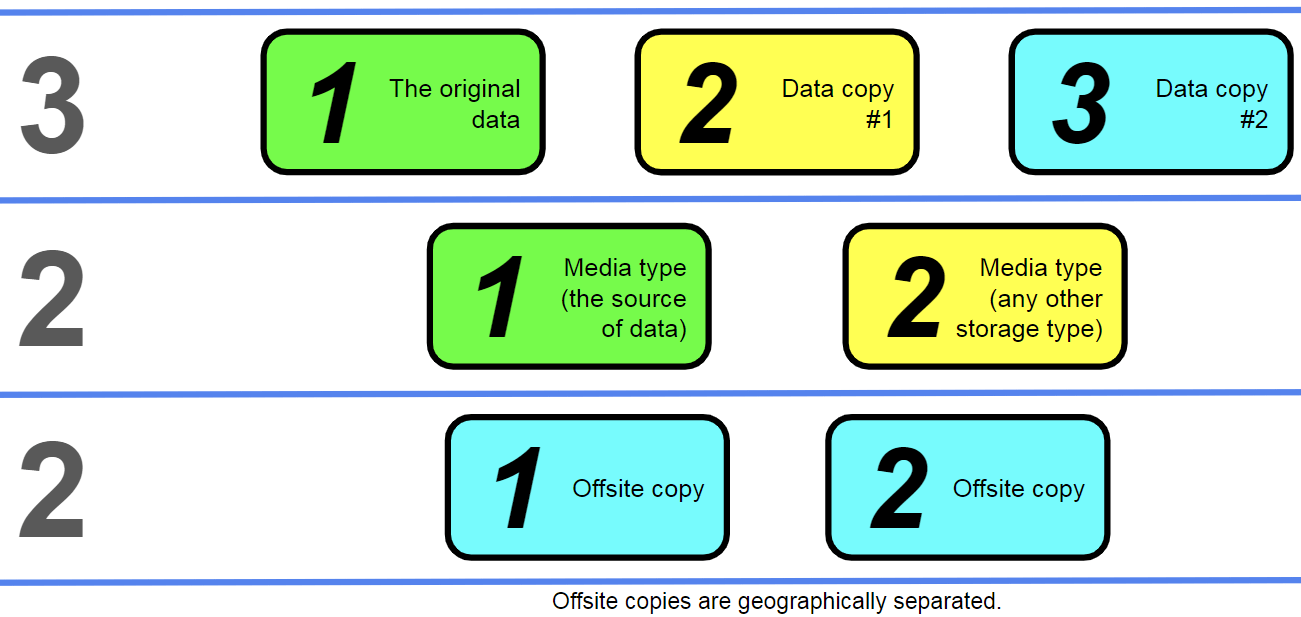

En suivant une logique d’évolution similaire pour les règles et stratégies de sauvegarde existantes, nous pouvons également revoir la règle 3-2-2.

C’est ici que la convention de dénomination devient quelque peu discutable. L’existence d’un deuxième type de support dans le contexte de la règle 3-1-2 implique l’existence d’une quatrième copie de données qui serait stockée sur ce type de support, ce qui rend l’affirmation concernant les « trois copies » dans le nom d’une stratégie quelque peu trompeuse.

Dans ce cas, nommer cette stratégie de sauvegarde « 4-3-2 » au lieu de « 3-2-2 » peut être plus précis. Cependant, ce type de convention de dénomination s’éloigne trop de l’idée originale d’un nom simple avec une signification simple, c’est pourquoi cette stratégie sera appelée « 3-2-2 » pour les besoins de ce blog.

La stratégie de sauvegarde 3-2-2 peut être considérée comme la version modernisée de l’approche originale 3-2-1 puisqu’elle crée un réseau confortable de copies de sauvegarde et de types de stockage avec lesquels travailler tout en utilisant des technologies plus modernes telles que la sauvegarde en nuage. La possibilité d’utiliser soit la copie dans le nuage, soit la copie locale des données d’une entreprise ajoute de la polyvalence à cette configuration tout en améliorant la continuité et la conservation dans le processus.

La règle des 3-2-3 et le rôle croissant du stockage hors site

La règle de sauvegarde 3-2-2 susmentionnée peut également avoir sa propre variante en quelque sorte, avec l’ajout d’une copie hors site créée manuellement qui utilise le deuxième dispositif de support présenté ci-dessus pour déplacer la copie hors des locaux de l’entreprise. C’est ainsi que naît la règle de sauvegarde 3-2-3.

Elle rend le processus de renouvellement des sauvegardes un peu plus compliqué, et l’ajout d’une création manuelle de copie hors site rend le processus encore plus sophistiqué, mais le résultat final d’une stratégie de sauvegarde qui peut restaurer à partir de trois emplacements hors site différents à des fins de reprise après sinistre est un avantage suffisamment important pour que certaines entreprises considèrent qu’il vaut la peine de faire l’effort.

Il convient de mentionner ici que les exemples tels que le « 3-2-3 » sont simplement des extensions de la même logique que le « 3-2-1 » et peuvent sembler superflus à certains. En toute honnêteté, la plupart de ces stratégies de sauvegarde n’ont même pas besoin d’être nommées en premier lieu, car nombre d’entre elles peuvent être considérées comme des extensions redondantes de la formule originale sans qu’il soit nécessaire de les renommer. Néanmoins, nous allons maintenant mettre en lumière d’autres exemples de règles de sauvegarde qui se sont développées à partir de la règle 3-2-1 et qui font actuellement l’objet de discussions dans l’industrie.

La règle 3-2-1-1 ; les concepts d’immuabilité et d’air gapping

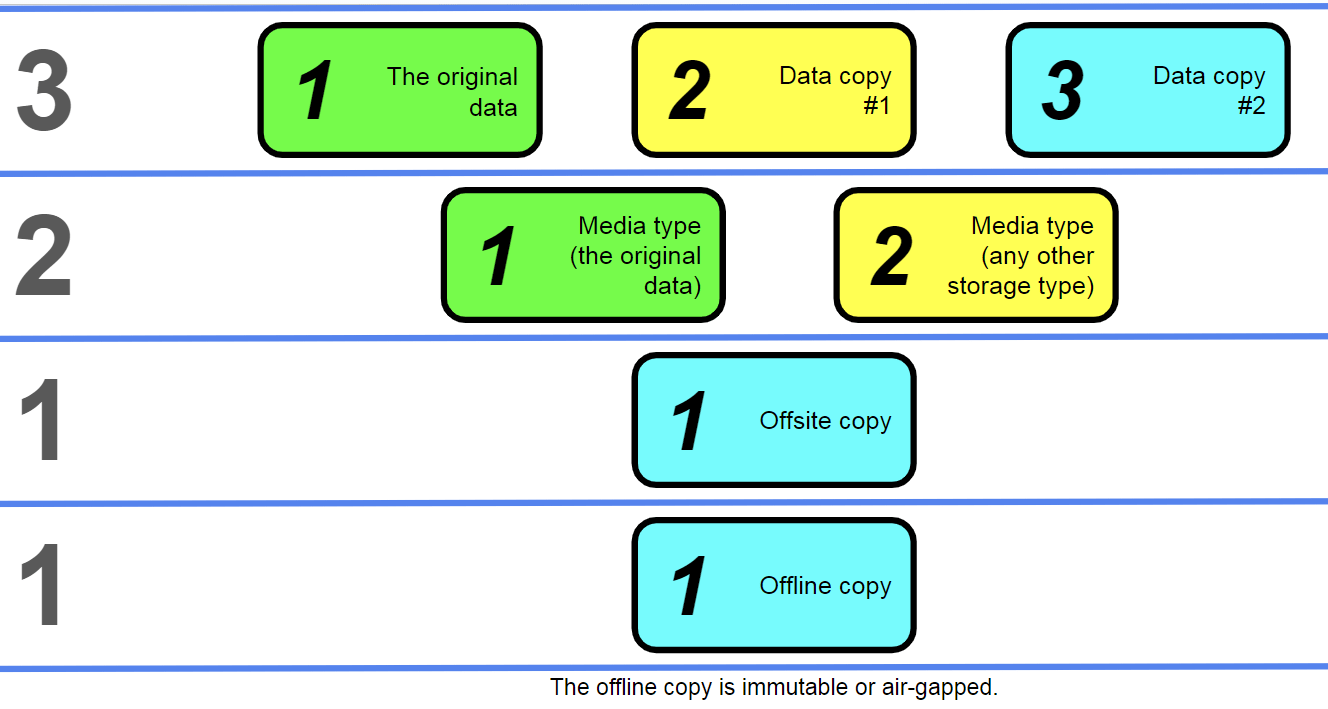

La stratégie de sauvegarde 3-2-1-1 peut être considérée comme la première altération « officielle » de la règle d’origine puisqu’elle est officiellement reconnue par un certain nombre de solutions de sauvegarde différentes, telles qu’Acronis. La principale différence de cette stratégie est l’ajout de l’immutabilité à la formule existante.

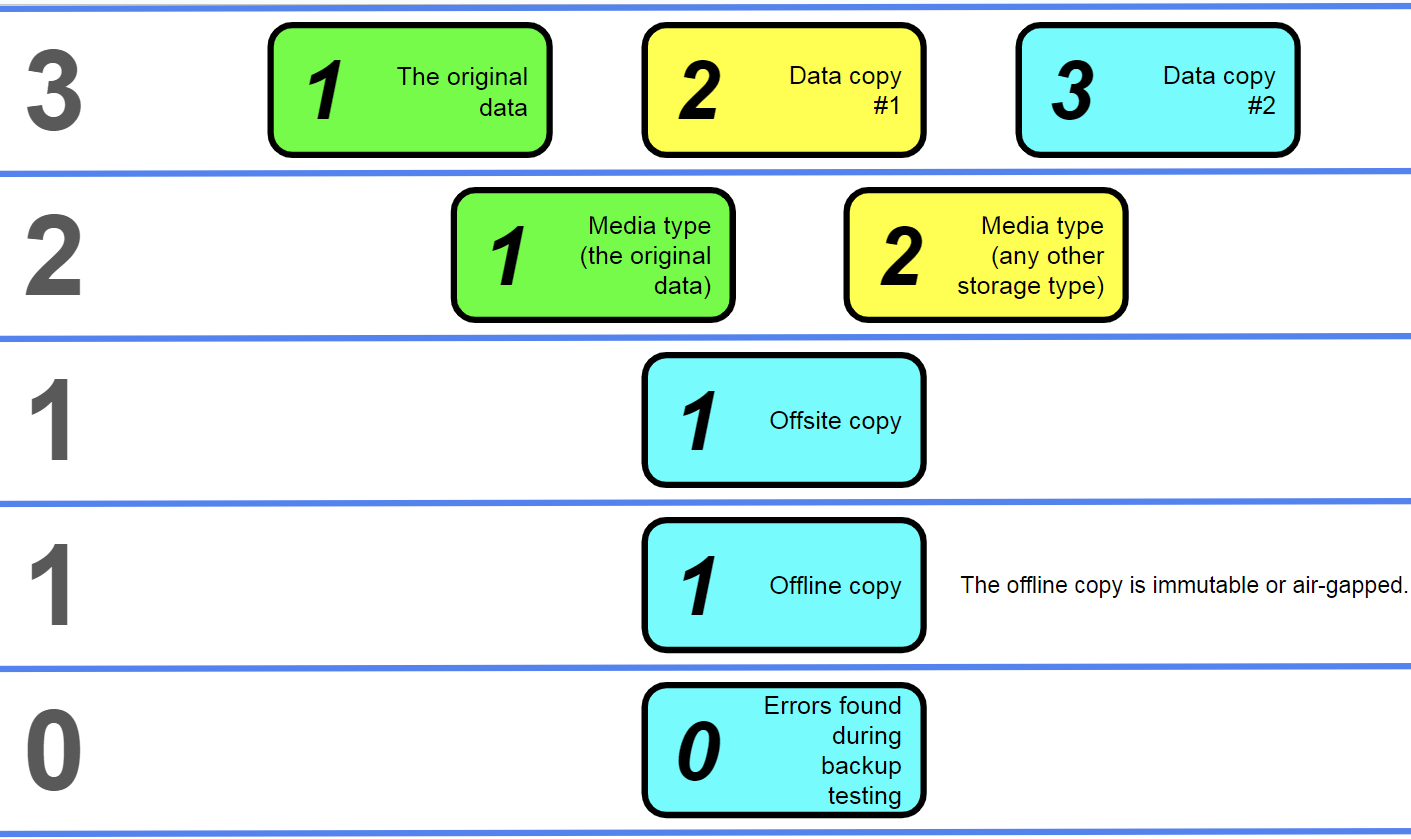

En suivant la même convention de dénomination que celle mentionnée ci-dessus, il n’est pas difficile de comprendre que la stratégie 3-2-1-1 est simplement une stratégie 3-2-1 avec une exigence supplémentaire : une copie immuable ou une copie de données dans l’air.

Il y a beaucoup de confusion dans l’industrie lorsqu’il s’agit de faire la différence entre l’immutabilité et le « air gapping ». Comme ce n’est pas le sujet principal de cet article, nous nous contenterons de fournir une brève explication de ces deux termes.

L’immuabilité est la propriété des données qui les empêche de subir toute sorte de modification après leur écriture. L’étanchéité est la pratique de la séparation physique entre la sauvegarde (et son unité de stockage) et le reste des connexions, y compris les réseaux internes et publics. L’idée de la séparation physique est de faire en sorte que le support séparé ne puisse pas être piraté ou accessible à distance.

L’immuabilité est beaucoup plus facile à mettre en place au niveau logiciel, et son but premier est d’assurer l’intégrité des données et d’offrir une protection contre les ransomwares. Cependant, de par sa nature même, il est possible – parce que le logiciel est susceptible d’avoir une connexion physique – qu’il soit compromis. <L’air gapping est peut-être plus difficile à maintenir et n’est donc pas particulièrement populaire en dehors des données extrêmement sensibles – infrastructures critiques, informations gouvernementales classifiées, etc.

Les sauvegardes immuables et air-gapped offrent toutes deux un niveau de sécurité impressionnant, même si elles présentent leurs propres lacunes respectives. Dans l’environnement moderne, il n’est pas si facile de trouver une solution de sauvegarde ou un fournisseur de stockage en nuage qui offre une véritable immutabilité des données par défaut, ce qui facilite grandement la corruption ou la suppression des données du client dans leur intégralité.

La règle des 3-2-1-1-0 et la définition des tests de sauvegarde

Après de nombreux exemples précédents, nous arrivons à la dernière variante de la stratégie ou règle de sauvegarde 3-2-1. La stratégie de sauvegarde 3-2-1-1-0 utilise le même cadre que la règle 3-2-1-1 tout en ajoutant le concept de test de sauvegarde au mélange (tout en mettant davantage l’accent sur les sauvegardes en air-gapped plutôt que sur les sauvegardes immuables pour une meilleure sécurité globale).

Bien que les sauvegardes se soient révélées être des outils très utiles dans le contexte de la restauration des données et de la reprise après sinistre, elles sont également sujettes à des défaillances, et il peut y avoir de nombreuses raisons différentes pour lesquelles une sauvegarde spécifique peut ne pas être en mesure de se restaurer elle-même lorsque c’est nécessaire.

C’est pourquoi toutes les sauvegardes doivent être testées régulièrement afin de s’assurer de leur état actuel et de résoudre tout problème potentiel avant qu’il ne se produise. L’idée de tester les sauvegardes et de surveiller les données existe bien sûr depuis longtemps, mais elle est restée au mieux spontanée pendant de nombreuses années avant de devenir pratiquement obligatoire pour de nombreuses solutions et infrastructures de sauvegarde.

Dans le monde moderne, les tests de sauvegarde sont l’une des parties communes du plan de continuité des activités et de reprise après sinistre d’une entreprise – et au moins l’une des règles de sauvegarde susmentionnées devrait également être incluse dans tous ces plans. La stratégie 3-2-1-1-0 inscrit dans le marbre la nécessité d’effectuer régulièrement des opérations de test de sauvegarde, améliorant ainsi la sécurité et la résilience de tous les systèmes qui décident d’adopter cette stratégie de sauvegarde.

Comparaison de la stratégie de sauvegarde 3-2-1 avec ses alternatives

S’il est vrai que pratiquement chacune de ces variantes de règles de sauvegarde a sa part de raisonnement et d’avantages derrière elle, les résumer ici serait une conclusion utile à cet article.

Voici donc une brève explication de la règle 3-2-1 et de ses principaux dérivés :

- 3-2-1 règle – la stratégie de sauvegarde de base originale. Elle fonctionne toujours extrêmement bien, et les organisations qui font moins que cela seraient bien avisées de reconsidérer la question, malgré ce que certains fournisseurs de sauvegarde voudraient faire croire à leurs clients.

- 3-1-2 règle – une variante du plan de sauvegarde original qui utilise la solution de stockage en nuage pour stocker les deux copies de sauvegarde dans des emplacements distincts. Veuillez consulter le commentaire ci-dessus pour la règle 3-2-1;

- 3-2-2 règle – simplement une variation explicite de la règle 3-2-1.

- 3-2-3 règle – une extension relativement faible de la règle précédente qui stocke la deuxième copie de stockage du support dans un emplacement hors site;

- 3-2-1-1 règle – une première variante « populaire » de la règle 3-2-1 qui ajoute l’immuabilité des sauvegardes/le « air gapping » à l’ensemble des règles d’origine;

- 3-2-1-1-0 règle – une extension de la règle 3-2-1-1 qui introduit le concept de tests fréquents des sauvegardes.

Conclusion

Si la stratégie de sauvegarde traditionnelle 3-2-1 est probablement plus nécessaire que jamais, certaines entreprises réagissent à l’environnement actuel en cherchant des moyens de l’étoffer davantage pour se protéger encore plus.

Il n’est probablement pas nécessaire pour certaines entreprises d’aller au-delà du 3-2-1, car cette règle de base continue de s’avérer très efficace. Dans ce contexte, le seul conseil que nous pouvons vous donner est d’analyser vos propres risques et de choisir la stratégie qui correspond le mieux aux besoins de votre entreprise.

Le nombre total de variantes de la règle 3-2-1 est très difficile à quantifier, car certaines ne sont pas bien documentées. Cependant, il montre que la règle 3-2-1 a réussi à devenir une meilleure pratique universellement acceptée et un cadre standard pour les stratégies de sauvegarde.

En général, il ne serait pas judicieux de recommander une seule stratégie de sauvegarde de cette liste pour tous. Par exemple, l’immutabilité des sauvegardes est généralement une exigence dans le contexte de certains cadres réglementaires, ce qui peut rendre l’utilisation de la règle 3-2-1-1 pratiquement obligatoire dans ces cas – et ce n’est qu’un exemple parmi d’autres qui pourrait ne pas être complètement optionnel pour des groupes d’utilisateurs spécifiques.

Questions fréquemment posées

Quelle est la plus grande différence entre la règle de sauvegarde 3-2-1 et ses variantes ?

La plupart des variantes de la stratégie 3-2-1 l’utilisent comme base de référence et y ajoutent des fonctionnalités ou des capacités. Il existe quelques exceptions à cette règle, mais toutes les stratégies de sauvegarde « officiellement reconnues » ne sont que des versions plus spécifiques du cadre 3-2-1 qui est resté pratiquement inchangé au fil des ans.

Existe-t-il une stratégie de sauvegarde unique qui puisse être considérée comme la meilleure pour tout le monde ?

La stratégie de sauvegarde qui a failli être considérée comme universelle pour tout le monde était la stratégie 3-2-1 au moment de sa création. Son utilisation comme stratégie de base est fortement recommandée par Bacula. Dans le prolongement de cette stratégie, la stratégie 3-2-1-1-0 est un exemple de stratégie susceptible de résister à un grand nombre de menaces différentes, mais elle peut également être la plus difficile et la plus coûteuse de toutes, ce qui la rend impraticable pour de nombreuses PME.

Quelles sont les meilleures pratiques pour une meilleure gestion des sauvegardes parallèlement à la stratégie de sauvegarde 3-2-1 (ou autre) ?

- Les sauvegardes doivent être effectuées à intervalles réguliers.

- Les sauvegardes doivent être automatisées.

- Le sujet des types de supports de sauvegarde doit être abordé avec préparation et recherche suffisante.

- La vitesse de récupération devrait être testée régulièrement pour corriger les RTO et RPO existants si nécessaire.

- Les employés devraient être informés des pratiques de sauvegarde existantes et recevoir des instructions sur la manière de suivre les règles de base de la cyber-hygiène.

Bacula Enterprise est utilisé par la plus grande organisation de défense de l’Occident, le plus grand prêteur non bancaire du monde, la plus grande agence de réservation en ligne du monde et les plus grands laboratoires gouvernementaux et centres de recherche du monde. Sa fiabilité et son niveau de sécurité sont donc les meilleurs du secteur. Si vous souhaitez en savoir plus sur la solution logicielle de sauvegarde hautement performante et évolutive de Bacula, rendez-vous sur www.baculasystems.com